ELF_XORDDOS.AP

2015年10月2日

:

DoS:Linux/Xorddos.A (Microsoft); HEUR:Trojan-DDoS.Linux.Agent.g (Kaspersky); Linux.Xorddos!gen1 (Symantec); Linux/DDoS.XOR (AVG); ELF:Xorddos-M [Trj] (Avast);

平台:

Unix, Linux

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

信息暴露:

恶意软件类型:

Backdoor

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

感染途徑: 从互联网上下载

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

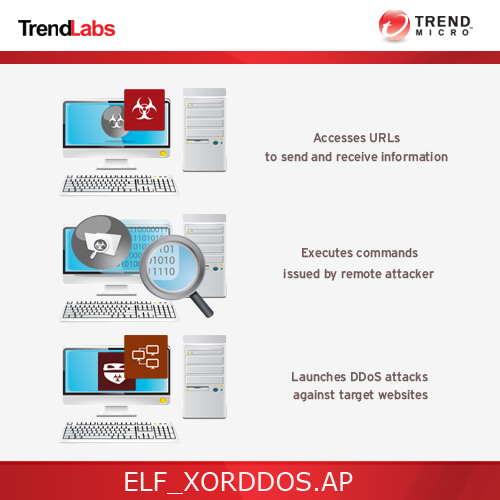

它执行远程恶意用户的命令,有效地攻击受感染的系统。 它连接到网站,发送和接收信息。

技术详细信息

文件大小: 617,715 bytes

报告日期: ELF

内存驻留: 是的

初始樣本接收日期: 2015年9月26日

Payload: 下载文件, 隐藏文件和进程, 启动 DoS/DDoS 攻击, 危害网络安全

安装

它在受感染的系统中植入下列自身副本:

- /var/run/udev.pid

- /lib/libgcc4.so

自启动技术

它植入下列文件:

- /etc/cron.hourly/udev.sh (Cron is a time-based job scheduler in Unix-like computer operating systems)

后门例程

它执行远程恶意用户的下列命令:

- Start Denial of Service

- Stop Denial of Service

- Update malware

- Download and execute file

- Terminate Process

- Request MD5 Hash of running malware

它连接到下列网站,发送和接收信息:

- gh.{BLOCKED}a1.org:2833

- www.{BLOCKED}ngfacai.com:2833

- {BLOCKED}.{BLOCKED}.31.154:2833

- {BLOCKED}.{BLOCKED}.9.229

- {BLOCKED}.{BLOCKED}.9.228

解决方案

最小扫描引擎: 9.700

First VSAPI Pattern File: 11.952.04

VSAPI 第一样式发布日期: 2015年10月1日

VSAPI OPR样式版本: 11.953.00

VSAPI OPR样式发布日期: 2015年10月2日

使用趋势科技产品扫描计算机,并删除检测到的ELF_XORDDOS.AP文件 如果检测到的文件已被趋势科技产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。