BKDR_GHOST.LRK

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

恶意软件类型:

Backdoor

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

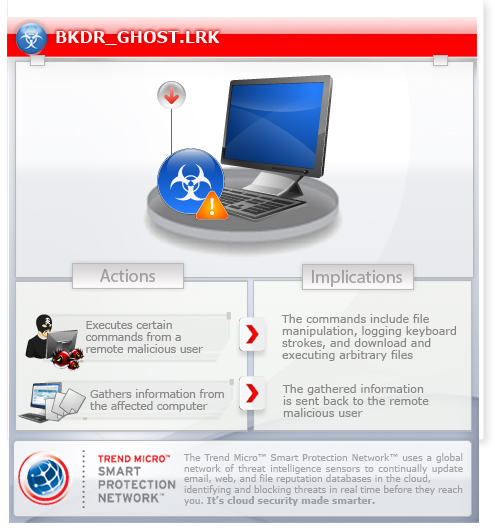

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

它可能是由其他恶意软件植入。

它执行远程恶意用户的命令,有效地攻击受感染的系统。 它连接到网站,发送和接收信息。

它在受感染计算机上收集特定信息。

技术详细信息

新病毒详细信息

它可能是由下列恶意软件植入:

安装

它植入下列文件:

- %Application Data%\Micbt\IconConfigBt.DAT - Configuration File

- %User Temp%\win_32.sys - encryption table

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。. %User Temp% 是当前用户的 Temp 文件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000、XP 和 Server 2003)。)

它在受感染的系统中植入下列自身副本:

- %Application Data%\Micbt\wininit.exe

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

它创建下列文件夹:

- %Application Data%\Micbt

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

自启动技术

它将下列文件植入 Windows 用户启动文件夹,以便在系统每次启动时自动执行:

- %User Startup%\wininit.lnk

(注意: %User Startup% 是当前用户的启动文件夹,通常位于 C:\Windows\Profiles\{user name}\Start Menu\Programs\Startup (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Start Menu\Programs\Startup (Windows NT) 和 C:\Documents and Settings\{User name}\「开始」菜单\程序\启动。)

其他系统修改

它添加下列注册表键值:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\DbxUpdateBT

它添加下列注册表项:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\DbxUpdateBT

Mark = "{data from IconConfigBt.DAT}"

后门例程

它执行远程恶意用户的下列命令:

- File Manipulation

- Capture Screen

- Log Keyboard Strokes

- Download and Executre Arbitrary Files

- Retrieves Cookies

- Record Audio

- Remote Shell Command

- Process Manipulation

它连接到下列网站,发送和接收信息:

- {BLOCKED}4.{BLOCKED}s.net:80

信息窃取

它在受感染计算机上收集以下信息:

- OS Version

- Username

- Computer Name

- Memory Size (RAM)

- Network Username

- Hardware Information (Processor)

- Drive Information

解决方案

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

重启进入安全模式

Step 4

删除该注册表键值

注意事项:错误编辑Windows注册表会导致不可挽回的系统故障。只有在您掌握后或在系统管理员的帮助下才能完成这步。或者,请先阅读Microsoft文章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows

- DbxUpdateBT

- DbxUpdateBT

Step 5

搜索和删除这些文件夹

- %Application Data%\Micbt

Step 6

搜索和删除该文件

- %User Startup%\wininit.lnk

- %User Temp%\win_32.sys

Step 7

重启进入正常模式,使用亚信安全产品扫描计算机,检测BKDR_GHOST.LRK文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。