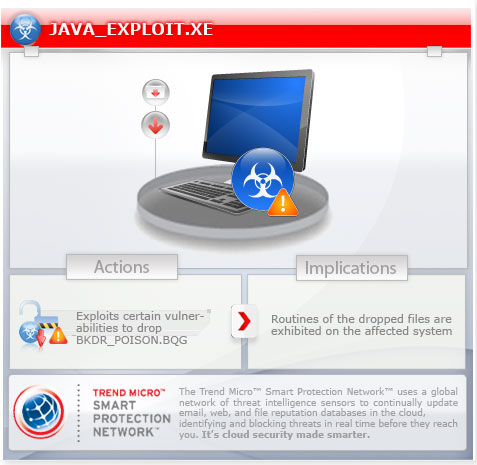

JAVA_EXPLOIT.XE

2013年3月11日

:

Exploit:Java/CVE-2013-1493 (Microsoft)

平台:

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

感染途徑: 下降了其他恶意软件, 从互联网上下载

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

技术详细信息

文件大小: 7,391 bytes

报告日期: Java Class

初始樣本接收日期: 2013年3月9日

Payload: 植入文件

安装

它植入和执行下列文件:

- %User Temp%\svchost.exe - detected as BKDR_POISON.BQG

(注意: %User Temp% 是当前用户的 Temp 文件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000、XP 和 Server 2003)。)

植入例程

它利用下列软件漏洞植入恶意文件:

解决方案

最小扫描引擎: 9.300

VSAPI OPR样式版本: 9.775.00

VSAPI OPR样式发布日期: 2013年3月9日

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 2

删除JAVA_EXPLOIT.XE植入或下载的恶意软件文件

- BKDR_POISON.BQG

Step 3

使用趋势科技产品扫描计算机,并删除检测到的JAVA_EXPLOIT.XE文件 如果检测到的文件已被趋势科技产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。

Step 4

下载和应用这些安全修补程序 在安装相应修补程序之前请不要使用这些产品。趋势科技建议用户在供应商发行重要修补程序时及时下载。