Ransom.Linux.BRAINCIPHER.THHOIBD

2024年10月22日

:

Ransom:Linux/Babuk.B!MTB (MICROSOFT)

平台:

Windows

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

信息暴露:

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

感染途徑: 从互联网上下载, 下载了其他恶意软件

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

技术详细信息

文件大小: 71,784 bytes

报告日期: ELF

内存驻留: 没有

初始樣本接收日期: 2024年8月9日

新病毒详细信息

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

安装

它植入下列文件:

- If parameter -onvm {ID1, ID2, ID3, ...} is used:

- /tmp/running_vms.txt → contains active VM IDs retrieved from the system.

它添加下列进程:

- If parameter -onvm {ID1, ID2, ID3, ...} is used:

- vim-cmd vmsvc/getallvms | grep '^[0-9]' | awk '{print $1}' > /tmp/running_vms.txt → retrieves information about all VMs on an ESXi host and stores the IDs in a text file.

- vim-cmd vmsvc/power.getstate {VM ID} | grep 'Powered on' → checks the power state of VMs on an ESXi host based on the VM IDs specified in the parameter.

- vim-cmd vmsvc/power.off {VM ID} → powers off VMs on an ESXi host if found running.

- rm /tmp/running_vms.txt → permanently deletes the text file.

其他详细信息

该程序执行以下操作:

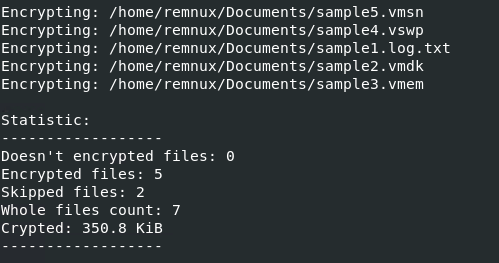

- It displays the following output in the terminal:

解决方案

最小扫描引擎: 9.800

First VSAPI Pattern File: 19.518.02

VSAPI 第一样式发布日期: 2024年8月9日

VSAPI OPR样式版本: 19.519.00

VSAPI OPR样式发布日期: 2024年8月10日

Step 1

使用亚信安全产品扫描计算机,并删除检测到的Ransom.Linux.BRAINCIPHER.THHOIBD文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。

Step 2

从备份中恢复加密文件。