Ransom.MSIL.TENCRYPT.RGN

Trojan-Ransom.Chaos (IKARUS)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它会释放作为勒索信的文件。

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Autostart Technique

该勒索软件会添加以下注册表项,以实现每次系统启动时自动执行:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Readme = {Malware File Path}\{Malware File Name}

其他系统修改

该勒索软件还会创建以下注册表项作为其安装例程的一部分:

HKEY_CURRENT_USER\SOFTWARE

{Username} =

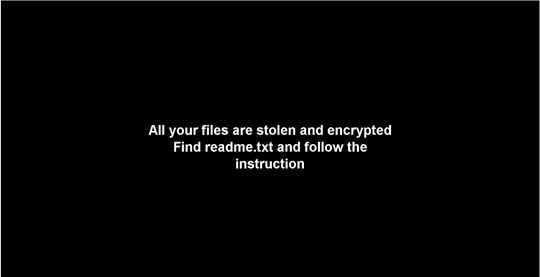

它通过修改以下注册表项来更改桌面壁纸:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\{9 Random Characters}.jpg

它将系统桌面壁纸设置为以下图像:

- %User Temp%\{9 Random Characters}.jpg

进程终止

此勒索软件会终止受感染系统内存中运行的以下进程:

- agntsvc

- CNTAoSMgr

- code

- dbeng50

- dbsnmp

- encsvc

- excel

- firefoxconfig

- infopath

- isqlplussvc

- mbamtray

- msaccess

- msftesql

- mspub

- mydesktopqos

- mydesktopservice

- mysqld

- mysqld-nt

- mysqld-opt

- Ntrtscan

- ocautoupds

- ocomm

- ocssd

- onenote

- oracle

- outlook

- PccNTMon

- powerpnt

- ProcessHacker

- sqbcoreservice

- sqlagent

- sqlbrowser

- sqlservr

- sqlwriter

- steam

- synctime

- tbirdconfig

- thebat

- thebat64

- thunderbird

- tmlisten

- VBoxSVC

- VirtualBoxVM

- visio

- vmplayer

- winword

- wordpad

- wps

- xfssvccon

- zoolz

其他信息

该勒索软件会对以下扩展名的文件进行加密:

- .0

- .1

- .1c

- .1cd

- .2

- .3ds

- .3fr

- .3g2

- .3gp

- .7z

- .7zip

- .accda

- .accdb

- .accdc

- .accde

- .accdr

- .accdt

- .accdw

- .ace

- .adp

- .ai

- .ai3

- .ai4

- .ai5

- .ai6

- .ai7

- .ai8

- .amv

- .apk

- .arj

- .arw

- .ascx

- .asm

- .asmx

- .asp

- .aspx

- .avhd

- .avi

- .avs

- .backup

- .bak

- .bay

- .bex

- .bin

- .bk

- .bkf

- .bkpi

- .blob

- .bmp

- .bson

- .bz

- .bz2

- .c

- .cab

- .cer

- .cfg

- .cfm

- .ckp

- .config

- .contact

- .core

- .cpp

- .crt

- .cs

- .css

- .csv

- .ctl

- .cub

- .cvs

- .dacpac

- .dae

- .dat

- .db

- .db2

- .db3

- .dbc

- .dbf

- .dbs

- .dbt

- .dbv

- .dbx

- .dc3

- .dcm

- .dcr

- .dib

- .dic

- .dif

- .divx

- .djvu

- .dmg

- .dmp

- .doc

- .docm

- .docx

- .dot

- .dotx

- .dss

- .dt

- .dump

- .dwg

- .dwt

- .epsp

- .espd

- .espx

- .exif

- .exr

- .f4v

- .fbk

- .fdb

- .flac

- .flv

- .frm

- .gdb

- .geo

- .ghs

- .gif

- .gz

- .gzip

- .hbk

- .hcl

- .heic

- .htm

- .html

- .ib

- .ibank

- .ibd

- .ico

- .iff

- .iges

- .igs

- .inc

- .indd

- .ini

- .iso

- .jar

- .java

- .jdb

- .jpe

- .jpeg

- .jpg

- .js

- .json

- .jsp

- .key

- .kmz

- .kwm

- .ldf

- .lnk

- .log

- .lz4

- .lzh

- .lzma

- .lzo

- .m1v

- .m4a

- .m4p

- .m4v

- .mat

- .max

- .mbf

- .mda

- .mdb

- .mde

- .mdf

- .mdw

- .mht

- .mhtml

- .mka

- .mkv

- .mny

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .mpv

- .mrg

- .msg

- .mwb

- .myd

- .myi

- .nd

- .ndf

- .nef

- .nrw

- .nvram

- .obj

- .odc

- .odm

- .odoo

- .odp

- .ods

- .odt

- .oft

- .onepkg

- .onetoc2

- .opt

- .oqy

- .orf

- .ova

- .ovf

- .p12

- .p7b

- .p7c

- .pam

- .pas

- .pdb

- .pfx

- .php

- .pict

- .pl

- .pls

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppt

- .pptm

- .pptx

- .ps

- .psb

- .psd

- .pst

- .py

- .qbb

- .qbm

- .qbw

- .qcow

- .qcow2

- .qic

- .qnap

- .qry

- .r3d

- .rar

- .raw

- .rb

- .rdb

- .rgbe

- .rpd

- .rss

- .rtf

- .safe

- .sai

- .saj

- .sap

- .sav

- .sci

- .sdb

- .sdf

- .settings

- .shp

- .sie

- .slk

- .sln

- .snapshot

- .spk

- .sql

- .sqlite

- .sqlite3

- .st

- .step

- .stm

- .stp

- .sum

- .svg

- .svgz

- .swf

- .swift

- .sync

- .tab

- .tar

- .tar.gz

- .tar.xz

- .tbi

- .tgz

- .tif

- .tlg

- .tmd

- .torrent

- .txt

- .txz

- .udl

- .udp

- .udx

- .uxdc

- .vb

- .vbk

- .vbm

- .vbox

- .vbr

- .vbs

- .vdi

- .vhd

- .vhdx

- .vib

- .vmdk

- .vmx

- .vob

- .vrb

- .vsdx

- .vss

- .wallet

- .wav

- .wdb

- .webm

- .wim

- .wma

- .wmf

- .wmv

- .wpd

- .wps

- .xhtml

- .xla

- .xlam

- .xlk

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .xml

- .xps

- .xql

- .xsd

- .xsf

- .xsl

- .xslt

- .xsn

- .xtp2

- .xz

- .z

- .zip

- .zipx

它会执行以下操作:

- It checks if the size of the file to encypt is less than or greater than 524,288 bytes

- If it is less than 524,288 bytes, it will encrypt the whole file.

- If it is greater than 524,288 bytes, it will use intermittent encryption - First 131,072 bytes, another 131,072 bytes from the middle of the file, and the last 131,072 bytes

- If the current clipboard content is a Bitcoin address, it replaces it with its own hardcoded Bitcoin address.

- 该程序会避免加密具有以下文件名的文件:

- boot.ini

- bootfont.bin

- bootmgfw.efi

- bootmgr

- bootmgr.efi

- desktop.ini

- iconcache.db

- ntuser.dat

- ntuser.ini

- Readme.txt

- thumbs.db

Ransomware Routine

此勒索软件会避免加密以下文件夹中的文件:

- %System Root%\windows.old

- %System Root%\windows.old.old

- %System Root%\amd

- %System Root%\nvidia

- %System Root%\program files

- %System Root%\program files (x86)

- %System Root%\windows

- %System Root%\$recycle.bin

- %System Root%\documents and settings

- %System Root%\intel

- %System Root%\perflogs

- %System Root%\programdata

- %System Root%\boot

- %System Root%\games

- %System Root%\msocache

(Note: %System Root% 此处指Windows系统根目录,其通常位于 C:\ 适用于所有Windows操作系统版本。)

它会为加密文件的文件名添加以下扩展名:

- .{5 Random Alphanumeric Characters}

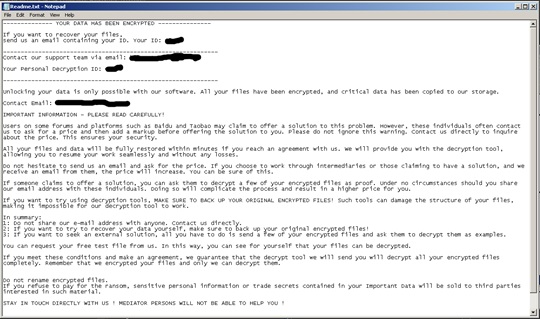

它会释放以下文件作为勒索信:

- {Encrypted File Path}\Readme.txt

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- TROJ.Win32.TRX.XXPE50FFF095

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

以安全模式重启

要进入安全模式重启:

• For Windows 7 and Windows Server 2008 (R2) users

- 重启你的电脑。

- 按下F8 在开机自检(POST)程序完成后。如果 高级启动选项 若未出现菜单,请尝试重启计算机,并在POST界面显示后多次按F8键。

- 在高级启动选项菜单中,使用方向键选择Safe Mode 选项,然后按 Enter.

• For Windows 8, Windows 8.1, and Windows Server 2012 users

- 访问Charms bar 将鼠标指针移至屏幕右上角即可。

- 将鼠标指针向下移动并点击 Settings>更改您的电脑设置.

- 在左侧面板中,点击“通用”。

- 在右侧面板中,向下滚动至底部找到 Advanced startup 部分,然后点击 Restart now 按钮并等待系统重启。

- 在Advanced Startup 菜单中,点击 Troubleshoot>Advanced Options>Startup Settings>Restart 并等待系统重启。

- 在Startup Settings 菜单中,按下 4 以启用安全模式。

• 对于 Windows 10 用户:

- 按下Windows logo key + I 键打开“设置”。若无效,请选择 Start按钮,然后选择Settings.

- 选择Update & Security > Recovery.

- 在Advanced startup, select Restart now.

- 当您的电脑重启进入 请选择一个选项 屏幕上,选择Troubleshoot > Advcanced options > 启动设置 > Restart.

- 电脑重启后,您将看到一系列选项。请选择4 或按 F4 以安全模式启动您的电脑。

Step 5

删除此注册表值

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Readme = {Malware File Path}\{Malware File Name}

- Readme = {Malware File Path}\{Malware File Name}

- In HKEY_CURRENT_USER\SOFTWARE

- {Username}

- {Username}

要删除此恶意软件创建的注册表值:

- 打开注册表编辑器。 为此,请执行以下操作:

» 对于 Windows 7 和 Windows Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、Windows 8.1、10 及 Windows Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_CURRENT_USER>SOFTWARE>Microsoft>Windows>CurrentVersion>Run - 在右侧面板中,找到并删除以下条目:

Readme = {Malware File Path}\{Malware File Name} - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_CURRENT_USER>SOFTWARE - 在右侧面板中,找到并删除以下条目:

{Username} = - 关闭注册表编辑器。

Step 6

搜索并删除这些文件

- %User Temp%\{9 Random Characters}.jpg

- {Encrypted File Path}\Readme.txt

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %User Temp%\{9 Random Characters}.jpg

- {Encrypted File Path}\Readme.txt

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 7

以正常模式重启计算机,并使用亚信安全产品扫描检测病毒Ransom.MSIL.TENCRYPT.RGN. 如果检测到的文件已被亚信安全产品清理、删除或隔离,则无需执行其他操作。您可以选择直接删除隔离文件。请勾选此项知识库页面 了解更多信息。

Step 8

从备份中还原加密文件。

Step 9

重置您的桌面属性

要恢复您的桌面壁纸:

- Click Start>Settings>Control Panel.

- Double-click the Display option and点击the Background tab.

- 点击Browse 按钮选择您喜欢的壁纸,或从 Windows built-in wallpapers.

- Choose OK以应用更改。