Ransom.Win32.FOG.THDODBE

Win32:CrypterX-gen [Trj] (AVAST)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它会释放勒索说明文件作为赎金票据,并避免加密具有以下扩展名的文件:

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- {Malware File Path}\DbgLog.sys → logs the behavior of the sample upon execution

- %Application Data%\Microsoft\Crypto\RSA\{SID}}\{Generated Hash}{GUID}

(Note: %Application Data% 是当前用户的 Application Data 文件夹,通常路径为:C:\Documents and Settings\{user name}\Application Data 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\AppData\Roaming 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

它会添加以下进程:

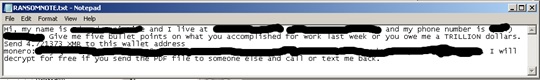

- "%System%\NOTEPAD.EXE" %Desktop%\RANSOMNOTE.txt

- %System%\vssadmin.exe delete shadows /all /quiet

- cmd.exe /c net config Workstation → Gathers computer name, domain/workgroup, and logged-on user information.

- cmd.exe /c systeminfo → Gathers OS version, build, architecture, boot time, and system manufacturer.

- cmd.exe /c hostname → Gathers local system hostname.

- cmd.exe /c net users → Gathers local user accounts and metadata (e.g., last set, expiry).

- cmd.exe /c ipconfig /all → Gathers IP configuration, DNS, DHCP, MAC addresses, and adapter info.

- cmd.exe /c route print → Gathers routing table and interface metrics.

- cmd.exe /c arp -A → Gathers ARP cache entries (discovered local hosts and MACs).

- cmd.exe /c netstat -ano → Gathers active network connections, listening ports, and process IDs.

- cmd.exe /c netsh firewall show state → Gathers current firewall state and global policy settings.

- cmd.exe /c netsh firewall show config → Gathers full firewall configuration including rules and exceptions.

- cmd.exe /c schtasks /query /fo LIST /v → Gathers scheduled tasks, triggers, actions, and user contexts.

- cmd.exe /c tasklist /SVC → Gathers running processes and associated services.

- cmd.exe /c net start → Gathers currently running services.

- cmd.exe /c DRIVERQUERY → Gathers loaded drivers, types, and load dates.

(Note: %Desktop% 此处指当前用户的桌面目录,通常位于 C:\Documents and Settings\{User Name}\Desktop 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\Desktop 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

它会添加以下互斥量,以确保在任何时候只有一个副本在运行:

- 6jSf6QFH0VGR5XL4RGYarc5YVpB4W1H3

进程终止

若在受感染系统上发现以下服务,该勒索软件会将其终止:

- Dhcp

- Dnscache

- *sql*

若在受感染系统的内存中发现以下进程正在运行,该勒索软件会将其终止:

- notepad.exe

- calc.exe

- *sql*

其他信息

该勒索软件会执行以下操作:

- It empties the recycle bin of the affected machine.

它接受以下参数:

- -nomutex - Disable mutex creation

- -target {Target Direcory} - Specify target directory

- -console - Display log output in command prompt

- -procoff - Disable process termination

- -uncoff - Disable network share enumeration and encryption

Ransomware Routine

此勒索软件会避免加密文件路径中包含以下字符串的文件:

- tmp

- winnt

- Application Data

- AppData

- temp

- thumb

- $Recycle.Bin

- System Volume Information

- Windows

- Boot

它会为加密文件的文件名添加以下扩展名:

- .flocked

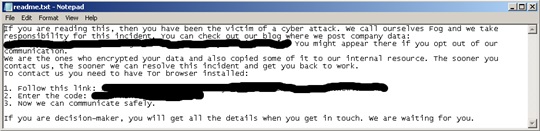

它会释放以下文件作为勒索信:

- %Desktop%\RANSOMNOTE.txt

- {Encrypted Directory\readme.txt

它会避免加密具有以下文件扩展名的文件:

- *.dll

- .exe

- .dll

- .lnk

- .sys

- .CONTI

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- TROJ.Win32.TRX.XXPE50FFF092

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

搜索并删除这些文件

- {Malware File Path}\DbgLog.sys

- %Application Data%\Microsoft\Crypto\RSA\{SID}}\{Generated Hash}{GUID}

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- {Malware File Path}\DbgLog.sys

- %Application Data%\Microsoft\Crypto\RSA\{SID}}\{Generated Hash}{GUID}

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 4

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 5

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Ransom.Win32.FOG.THDODBE. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面: