Ransom.Win32.LOCKBIT.AL

Trojan:Win32/Lockbit!ic (MICROSOFT)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它会释放勒索说明文件作为赎金票据,并避免加密具有以下扩展名的文件:

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- %ProgramData%\SkbIJy7hi.ico → icon used for all encrypted files.

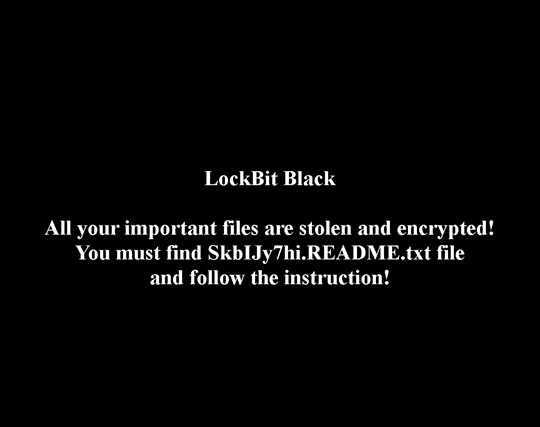

- %ProgramData%\SkbIJy7hi.bmp → image to set as system wallpaper after encryption.

- %ProgramData%\{4 Random Characters}.tmp → detected as Trojan.Win32.KCALBREPUS.THCAIBE, 用于自我删除

- 该程序会按A到Z的顺序依次重命名恶意软件文件名,然后将其删除。每个字母会根据原始文件名的长度进行重复。

(Note: %ProgramData% 是多用户计算机上所有用户均可修改程序的Program Files文件夹版本,其中包含所有用户的应用程序数据,通常位于此路径: C:\ProgramData 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上,或C:\Documents and Settings\All Users 在Windows Server 2003(32位)、2000(32位)及XP系统上。)

它会添加以下进程:

- bcdedit /set {current} safeboot network → if -safe commandline parameter is used

- %ProgramData%\{4 Random Characters}.tmp

(Note: %ProgramData% 是多用户计算机上所有用户均可修改程序的Program Files文件夹版本,其中包含所有用户的应用程序数据,通常位于此路径: C:\ProgramData 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上,或C:\Documents and Settings\All Users 在Windows Server 2003(32位)、2000(32位)及XP系统上。)

它会添加以下互斥量,以确保在任何时候只有一个副本在运行:

- Global\b9642e465313b7d41180938043461b1a

Autostart Technique

该勒索软件会添加以下注册表项,以实现每次系统启动时自动执行:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce → if -safe commandline parameter is used

{Random Characters} = {Malware Path}\{Malware File Name}

其他系统修改

This Ransomware adds the following registry entries as part of its installation routine:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.SkbIJy7hi

(Default) = SkbIJy7hi

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

SkbIJy7hi\DefaultIcon

(Default) = %ProgramData%\SkbIJy7hi.ico

It adds the following registry keys as part of its installation routine:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.SkbIJy7hi

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

SkbIJy7hi

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

SkbIJy7hi\DefaultIcon

It modifies the following registry keys:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon → if -safe commandline parameter is used

AutoAdminLogon = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon → if -safe commandline parameter is used

DefaultUserName = Administrator

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon → if -safe commandline parameter is used

DefaultDomainName = {Computer Domain Name}

它通过修改以下注册表项来更改桌面壁纸:

HKEY_CURRENT_USER\Control Panel\Desktop

WallPaper = %ProgramData%\SkbIJy7hi.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 10

它将系统桌面壁纸设置为以下图像:

- {LOCKBIT_wallpaper}.png

进程终止

若在受感染系统上发现以下服务,该勒索软件会将其终止:

- backup

- GxBlr

- GxCIMgr

- GxCVD

- GxFWD

- GxVss

- memtas

- mepocs

- msexchange

- sophos

- sql

- svc$

- veeam

- vss

若在受感染系统的内存中发现以下进程正在运行,该勒索软件会将其终止:

- agntsvc

- dbeng50

- dbsnmp

- encsvc

- excel

- firefox

- infopath

- isqlplussvc

- msaccess

- mspub

- mydesktopqos

- mydesktopservice

- notepad

- ocautoupds

- ocomm

- ocssd

- onenote

- oracle

- outlook

- powerpnt

- sqbcoreservice

- sql

- steam

- synctime

- tbirdconfig

- thebat

- thunderbird

- visio

- winword

- wordpad

- xfssvccon

其他信息

该勒索软件会执行以下操作:

- 若未以管理员权限执行,该程序会尝试通过绕过UAC(用户账户控制)提升权限,以管理员身份重新启动自身。

- 对固定驱动器、可移动驱动器及网络共享进行加密

- 它会删除可移动驱动器与固定驱动器回收站文件夹中的文件。

- 它使用 WQL 来删除快照副本

- It renames itself 26 times using %ProgramData%\{4 Random Characters}.tmp before deleting itself after encryption.

- 它具备在被感染机器上打印勒索说明文档的功能。.

- 若检测到系统使用以下语言,该程序会自行终止:

- Arabic - Syria

- Armenian - Armenia

- Azeri (Cyrillic) - Azerbaijan

- Azeri (Latin) - Azerbaijan

- Belarusian - Belarus

- Georgian - Georgia

- Kazakh - Kazakhstan

- Kyrgyz -Kyrgyzstan

- Romanian - Moldava

- Russian - Moldava

- Russian - Russia

- Tajik (Cyrillic) - Tajikistan

- Tatar - Russia

- Turkmen - Turkmenistan

- Ukrainian - Ukraine

- Uzbek (Cyrillic) - Uzbekistan

- Uzbek (Latin) - Uzbekistan

- 该程序会删除以下服务:

- WdBoot

- WdFilter

- WdNisDrv

- WdNisSvc

- WinDefend

- wscsvc

- sppsvc

- Sense

- SecurityHealthService

- 该程序会将加密文件的图标更改为以下图像:

- 该程序会复制以下对象的令牌:

- 若TrustedInstaller服务尚未运行,则会启动该服务

它接受以下参数:

- -safe →以安全模式重启, then encrypts the user's machine

- -wall → 修改系统壁纸并通过打印机打印勒索信,随后经过26次重命名后自我删除。

- -path {target} → 对特定目标(可以是文件或文件夹)进行加密

- -gspd → 执行组策略修改以实现横向移动t

- -psex → 通过管理员共享实现横向移动

- -gdel → 删除组策略更新

- -del → 经过26次重命名后执行自我删除。

Ransomware Routine

该勒索软件会避免加密文件名中包含以下字符串的文件:

- autorun.inf

- boot.ini

- bootfont.bin

- bootsect.bak

- desktop.ini

- iconcache.db

- ntldr

- ntuser.dat

- ntuser.dat.log

- ntuser.ini

- thumbs.db

它会避免加密以下文件夹中的文件:

- $recycle.bin

- $windows.~bt

- $windows.~ws

- all users

- appdata

- application data

- boot

- config.msi

- default

- indows.old

- intel

- mozilla

- msocache

- perflogs

- Program Files

- Program Files (x86)

- ProgramData

- public

- system volume information

- tor browser

- windows

- x64dbg

它会为加密文件的文件名添加以下扩展名:

- .SkbIJy7hi

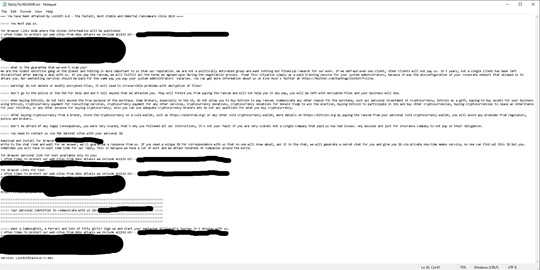

它会释放以下文件作为勒索信:

- {Encrypted Directory}\SkbIJy7hi.README.txt

它会避免加密具有以下文件扩展名的文件:

- .386

- .adv

- .ani

- .bat

- .bin

- .cab

- .cmd

- .com

- .cpl

- .cur

- .deskthemepack

- .diagcab

- .diagcfg

- .diagpkg

- .dll

- .drv

- .exe

- .hlp

- .hta

- .icl

- .icns

- .ico

- .ics

- .key

- .ldf

- .lnk

- .lock

- .mod

- .mpa

- .msc

- .msi

- .msp

- .msstyles

- .msu

- .nls

- .nomedia

- .ocx

- .pdb

- .prf

- .ps1

- .rom

- .rtp

- .scr

- .shs

- .spl

- .sys

- .theme

- .themepack

- .wpx

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- Troj.Win32.TRX.XXPE50FFF093

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

以安全模式重启

要进入安全模式重启:

• For Windows 7 and Windows Server 2008 (R2) users

- 重启你的电脑。

- 按下F8 在开机自检(POST)程序完成后。如果 高级启动选项 若未出现菜单,请尝试重启计算机,并在POST界面显示后多次按F8键。

- 在高级启动选项菜单中,使用方向键选择Safe Mode 选项,然后按 Enter.

• For Windows 8, Windows 8.1, and Windows Server 2012 users

- 访问Charms bar 将鼠标指针移至屏幕右上角即可。

- 将鼠标指针向下移动并点击 Settings>更改您的电脑设置.

- 在左侧面板中,点击“通用”。

- 在右侧面板中,向下滚动至底部找到 Advanced startup 部分,然后点击 Restart now 按钮并等待系统重启。

- 在Advanced Startup 菜单中,点击 Troubleshoot>Advanced Options>Startup Settings>Restart 并等待系统重启。

- 在Startup Settings 菜单中,按下 4 以启用安全模式。

• 对于 Windows 10 用户:

- 按下Windows logo key + I 键打开“设置”。若无效,请选择 Start按钮,然后选择Settings.

- 选择Update & Security > Recovery.

- 在Advanced startup, select Restart now.

- 当您的电脑重启进入 请选择一个选项 屏幕上,选择Troubleshoot > Advcanced options > 启动设置 > Restart.

- 电脑重启后,您将看到一系列选项。请选择4 或按 F4 以安全模式启动您的电脑。

Step 5

删除此注册表值

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.SkbIJy7hi

- (Default) = SkbIJy7hi

- (Default) = SkbIJy7hi

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\SkbIJy7hi\DefaultIcon

- (Default) = %ProgramData%\SkbIJy7hi.ico

- (Default) = %ProgramData%\SkbIJy7hi.ico

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- AutoAdminLogon = 1

- AutoAdminLogon = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- DefaultUserName = Administrator

- DefaultUserName = Administrator

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- DefaultDomainName = {Computer Domain Name}

- DefaultDomainName = {Computer Domain Name}

要删除此恶意软件创建的注册表值:

- 打开注册表编辑器。 为此,请执行以下操作:

» 对于 Windows 7 和 Windows Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、Windows 8.1、10 及 Windows Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Classes>.SkbIJy7hi - 在右侧面板中,找到并删除以下条目:

(Default) = SkbIJy7hi - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Classes>SkbIJy7hi>DefaultIcon - 在右侧面板中,找到并删除以下条目:

(Default) = %ProgramData%\SkbIJy7hi.ico - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Winlogon - 在右侧面板中,找到并删除以下条目:

AutoAdminLogon = 1 - Again 在右侧面板中,找到并删除以下条目:

DefaultUserName = Administrator - Again 在右侧面板中,找到并删除以下条目:

DefaultDomainName = {Computer Domain Name} - 关闭注册表编辑器。

Step 6

删除此注册表项

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes

- .SkbIJy7hi

- .SkbIJy7hi

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes

- SkbIJy7hi

- SkbIJy7hi

要删除此恶意软件/灰色软件创建的注册表项:

- 打开注册表编辑器。

» 对于 Windows 7 和 Windows Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、Windows 8.1、Windows 10 和 Windows Server 2012 (R2) 用户,请右键点击屏幕左下角,点击Run, type regedit 在提供的文本框中,然后点击 Enter. - 在左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Classes - 仍在左侧面板中,找到并删除以下注册表项:

.SkbIJy7hi - Again 仍在左侧面板中,找到并删除以下注册表项:

SkbIJy7hi - 关闭注册表编辑器。

Step 7

搜索并删除这些文件

- %ProgramData%\SkbIJy7hi.ico

- %ProgramData%\SkbIJy7hi.bmp

- %ProgramData%\{4 Random Characters}.tmp

- {Encrypted Directory}\SkbIJy7hi.README.txt

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %ProgramData%\SkbIJy7hi.ico

- %ProgramData%\SkbIJy7hi.bmp

- %ProgramData%\{4 Random Characters}.tmp

- {Encrypted Directory}\SkbIJy7hi.README.txt

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 8

以正常模式重启计算机,并使用亚信安全产品扫描检测病毒Ransom.Win32.LOCKBIT.AL. 如果检测到的文件已被亚信安全产品清理、删除或隔离,则无需执行其他操作。您可以选择直接删除隔离文件。请勾选此项知识库页面 了解更多信息。

Step 9

从备份中还原加密文件。

Step 10

重置您的桌面属性

要恢复您的桌面壁纸:

- Click Start>Settings>Control Panel.

- Double-click the Display option and点击the Background tab.

- 点击Browse 按钮选择您喜欢的壁纸,或从 Windows built-in wallpapers.

- Choose OK以应用更改。