Ransom.Win32.LYNXRANSOM.THGBIBD

Ransom:Win32/LynxCrypt.PA!MTB (MICROSOFT)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

N

技术详细信息

安装

它植入下列文件:

- %User Temp%\background-image.jpg

- %System%\spool\PRINTERS\00002.SPL

- %System%\spool\PRINTERS\00002.SHD

(注意: %User Temp% 是当前用户的 Temp 文件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000(32-bit)、XP 和 Server 2003(32-bit))、C:\Users\{user name}\AppData\Local\Temp (Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit) 和 10(64-bit)。. %System% 是 Windows 的 system 文件夹,通常位于 C:\Windows\System (Windows 98 和 ME)、C:\WINNT\System32 (Windows NT 和 2000) 和 C:\WINDOWS\system32 (Windows 2000(32-bit)、XP、Server 2003(32-bit)、Vista、7、8、8.1、2008(64-bit),2012(64bit) 和 10(64-bit))。)

其他系统修改

它通过修改下列注册表项,更改桌面壁纸:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\background-image.jpg

它将系统的桌面壁纸设置为下列图像:

- %User Temp%\background-image.jpg

进程终止

它终止在受感染的系统上运行的下列服务:

- backup

- exchange

- sql

- veeam

它终止在受感染的系统内存中运行的下列进程:

- backup

- exchange

- java

- notepad

- sql

- veeam

信息窃取

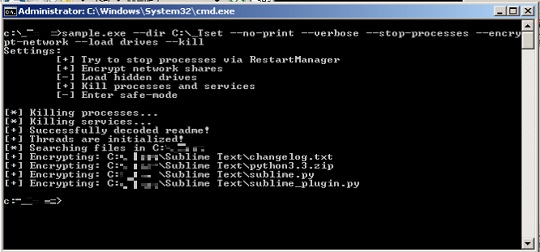

它接受下列参数:

- --file

→ Encrypt only specified file - --dir

→ Encrypt only specified directory - --help → Print the help message

- --verbose → Display logs in the console

- --stop-processes → Uses Windows Restart Manager APIs to close processes or shut down Windows services that may be keeping a file open and preventing encryption.

- --encrypt-network → Encrypt network shares

- --load-drives → Load hidden drives

- --hide-cmd → No function as of this writing

- --no-background → Disable changing background image

- --no-print → Disable printing ransom note on printers

- --kill → Kill processes/services

- --safe-mode → No function as of this writing

- --mode → No function as of this writing

其他详细信息

该程序执行以下操作:

- It terminates all dependent services to the following services:

- backup

- exchange

- sql

- veeam

- It encrypts removable, fixed, remote drives.

- It empties the Recycle Bin

- It enumerates printers in the network to print the ransom note.

- It deletes volume shadow copies using the DeviceIoControl API.

- It displays its logs on a console when the parameter --verbose is used:

解决方案

Step 2

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

搜索和删除这些文件

- %User Temp%\background-image.jpg

- {Malware Traversed Path}\README.txt

- %System%\spool\PRINTERS\00002.SPL

- %System%\spool\PRINTERS\00002.SHD

- %User Temp%\background-image.jpg

- {Malware Traversed Path}\README.txt

- %System%\spool\PRINTERS\00002.SPL

- %System%\spool\PRINTERS\00002.SHD

Step 5

使用亚信安全产品扫描计算机,并删除检测到的Ransom.Win32.LYNXRANSOM.THGBIBD文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。

Step 6

重置桌面壁纸

Step 7

从备份中恢复加密文件。