Ransom.Win32.RANUIMA.THLACBD

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

该程序会连接至网站进行信息收发。

它会对特定扩展名的文件进行加密。 它会释放作为勒索信的文件。

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- %User Temp%\{Original File Name} → encrypted copy of target files

- %Desktop%\FILES_ENCRYPTED.html → list of its encrypted files

(Note: %User Temp% 是当前用户的临时文件夹,通常位于此路径 C:\Documents and Settings\{user name}\Local Settings\Temp 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\AppData\Local\Temp on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) and 10(64-bit).. %Desktop% 此处指当前用户的桌面目录,通常位于 C:\Documents and Settings\{User Name}\Desktop 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\Desktop 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

Backdoor Routine

该勒索软件会连接以下网站进行信息收发:

- http://{BLOCKED}ost:8080

其他信息

该勒索软件会执行以下操作:

- 该恶意软件需要从其C&C服务器获取有效响应才能正常执行。

- 该恶意软件会将生成的受害者ID与加密密钥发送至其C&C服务器。

- 该恶意软件不会对大于20MB的文件进行加密。

- 该恶意软件会执行以下操作:将目标文件内容加载到内存中进行加密, 将加密后文件释放至 %User Temp%\{原始文件名},把加密内容复制回原始文件,将原始文件重命名为 {Base64编码的原始文件名}.locked

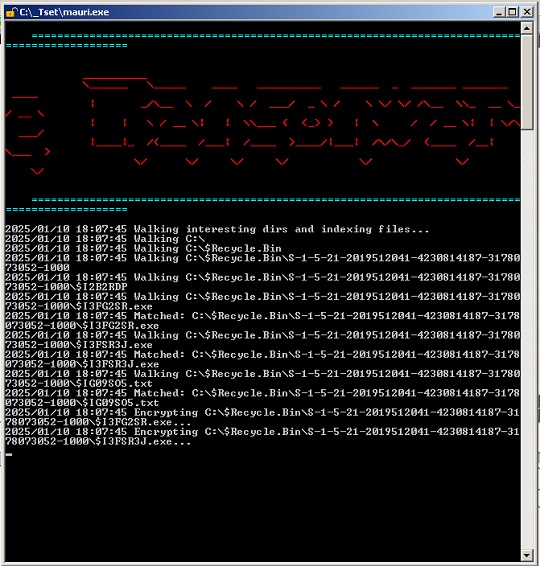

- 它会在控制台上显示其日志:

Ransomware Routine

该勒索软件会对以下扩展名的文件进行加密:

- .3dm

- .3ds

- .3g2

- .3gp

- .7z

- .accdb

- .ai

- .aif

- .asp

- .avi

- .bak

- .bat

- .bkp

- .blend

- .bmp

- .bump

- .c

- .cc

- .cfg

- .class

- .cmd

- .conf

- .config

- .cpp

- .cs

- .csv

- .dat

- .db

- .DBF

- .dbf

- .dem

- .der

- .dll

- .doc

- .docx

- .eps

- .epub

- .exe

- .flv

- .gam

- .gif

- .go

- .gz

- .h

- .html

- .ico

- .iif

- .indd

- .ini

- .ips

- .jar

- .java

- .jpeg

- .jpg

- .js

- .json

- .jsp

- .key

- .ldb

- .lic

- .lua

- .m3u

- .m4a

- .m4u

- .m4v

- .max

- .mdb

- .mid

- .mkv

- .mov

- .mp3

- .mp4

- .mpa

- .mpg

- .msg

- .nes

- .obj

- .odt

- .pas

- .pct

- .pdb

- .php

- .png

- .pps

- .ppt

- .pptx

- .prf

- .ps

- .ps1

- .psd

- .py

- .rar

- .rb

- .rom

- .sav

- .sdb

- .sh

- .sldm

- .sldx

- .sln

- .sql

- .sqlite

- .sti

- .suo

- .svg

- .sxi

- .tar

- .tgz

- .tif

- .tmp

- .txt

- .vbs

- .vob

- .wav

- .wma

- .wmv

- .wpd

- .wps

- .xlr

- .xls

- .xlsx

- .xml

- .zip

该程序会避免加密文件路径中包含以下字符串的文件:

- Documents

- Pictures

- Videos

- Music

- Favorites

- Windows

- bootmgr

- $WINDOWS.~BT

- Windows.old

- Temp

- tmp

- Program Files

- Program Files (x86)

It renames encrypted files using the following names:

- {Base64 Encoded Original File Name}.locked

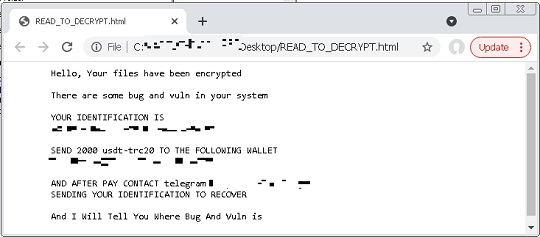

它会释放以下文件作为勒索信:

- %Desktop%\READ_TO_DECRYPT.html

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- Troj.Win32.TRX.XXPE50FFF088

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

搜索并删除这些文件

- %Desktop%\FILES_ENCRYPTED.html

- %Desktop%\READ_TO_DECRYPT.html

- %User Temp%\{Original File Name}

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %Desktop%\FILES_ENCRYPTED.html

- %Desktop%\READ_TO_DECRYPT.html

- %User Temp%\{Original File Name}

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 5

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Ransom.Win32.RANUIMA.THLACBD. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面:

Step 6

从备份中还原加密文件。