Ransom.Win64.ARCRYPT.YJEIT

2024年10月4日

平台:

Windows

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

信息暴露:

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

感染途徑: 从互联网上下载, 下载了其他恶意软件

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

该恶意软件不具有任何传播例程。

该恶意软件不具有任何后门例程。

该恶意软件不具有任何信息窃取功能。

技术详细信息

文件大小: 3,217,920 bytes

报告日期: EXE

内存驻留: 没有

初始樣本接收日期: 2024年9月24日

Payload: 植入文件, 终止进程

新病毒详细信息

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

安装

它植入下列文件:

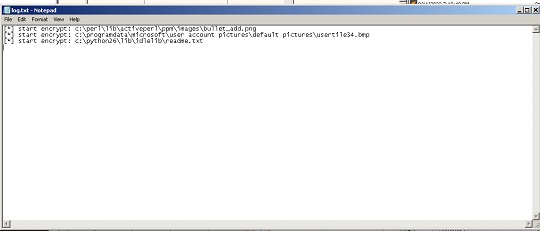

- {malware filepath}\log.txt → contains the status of encryption, deleted afterwards

- %Desktop%\userfile.cdci

- %Desktop%\userfile1.cdci

传播

该恶意软件不具有任何传播例程。

后门例程

该恶意软件不具有任何后门例程。

进程终止

它终止在受感染的系统上运行的下列服务:

- vss

- wbengine

- MongoDB

- SQLWriter

- MSSQLServerOLAPService

- MSSQLSERVER

- MSSQLFDLauncher

- MSSQLSQLEXPRESS

- MSSQL$ERASQL

- SQLSERVERAGENT

- ReportServer

- OracleServiceORCL

- OracleRemExecService

- OracleVssWriterORAFPC

- OracleServiceORAFPC

- Oracle Object Service

- OracleASMService+ASM2

- OracleMTSRecoveryService

- OracleOHService

- OracleOraCrs11g_home1TNSListener

- OracleOraCrs11g_home1TNSListenerLISTENER_SCAN1

- OracleJobSchedulerORAFPC

- OracleServiceSYS12

- OracleServiceZAC12

- postgresql-x64-13

- AssetViewCore

- AssetViewDBService

- AssetViewFileTransferService

- SQLBrowser

- OracleDBConsoleorcl

- OracleVssWriterORCL

- MySQL

- ASLogWatch

- CAARCUpdateSvc

- CASAD2DWebSvc

- CASDiscovery

- CASUniversalAgent

- HpePqiESrv

- Standby Express zac1

- Standby Express zac1 Agent

它终止在受感染的系统内存中运行的下列进程:

- sql.exe

- dbsnmp.exe

- isqlplussvc.exe

- xfssvccon.exe

- mydesktopservice.exe

- ocautoupds.exe

- encsvc.exe

- tbirdconfig.exe

- mydesktopqos.exe

- ocomm.exe

- dbeng50.exe

- sqbcoreservice.exe

- excel.exe

- infopath.exe

- msaccess.exe

- mspub.exe

- onenote.exe

- outlook.exe

- powerpnt.exe

- thebat.exe

- thunderbird.exe

- visio.exe

- winword.exe

- wordpad.exe

- sqlwriter.exe

- oracle.exe

- ocssd.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- sqlbrowser.exe

- sqlagent.exe

- msftesql.exe

- sqlservr.exe

- notepad.exe

信息窃取

该恶意软件不具有任何信息窃取功能。

其他详细信息

该程序执行以下操作:

- It requires to be executed with the password/passphrase in order to proceed with its malicious routine:

- 3456qwer

- It requires to be executed as an administrator.

- It clears the event logs of the affected system.

- It encrypts local, removable, and network drives.

- It encrypts the recycle bin of the affected system.

解决方案

最小扫描引擎: 9.800

First VSAPI Pattern File: 19.602.04

VSAPI 第一样式发布日期: 2024年9月20日

VSAPI OPR样式版本: 19.603.00

VSAPI OPR样式发布日期: 2024年9月21日

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 2

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 3

搜索和删除该文件

[ 更多 ]

有些组件文件可能是隐藏的。请确认在高级选项中已选中搜索隐藏文件和文件夹复选框,使查找结果包括所有隐藏文件和文件夹。 - {malware filepath}\log.txt

- %Desktop%\userfile.cdci

- %Desktop%\userfile1.cdci

- %Desktop%\readme.txt

Step 4

使用亚信安全产品扫描计算机,并删除检测到的Ransom.Win64.ARCRYPT.YJEIT文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。

Step 5

从备份中恢复加密文件。