Ransom.Win64.AZVO.B

Win32:Azov-A [Wpr] (AVAST)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它会释放勒索说明文件作为赎金票据,并避免加密具有以下扩展名的文件:

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- %ProgramData%\rdpclient.exe ← copy of %System%\msiexec.exe or %System%\perfmon.exe with injected malicious code

(Note: %System% 是Windows系统文件夹,通常位于此路径 C:\Windows\System32 适用于所有Windows操作系统版本。)

它会添加以下互斥量,以确保在任何时候只有一个副本在运行:

- Local\azov

- Local\Kasimir_{letter of drive where files are being encrypted}

Autostart Technique

该勒索软件会添加以下注册表项,以实现每次系统启动时自动执行:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Bandera = %ProgramData%\rdpclient.exe

其他信息

该勒索软件会执行以下操作:

- It searches for files in Removable, Fixed or Network drives

- Then it injects malicious code to files that meet the following conditions:

- If the file is not found in avoided folders

- If the file extension is .exe

- If the file size is less than 20MB

- If the file is a 64-bit executable

- If the section containing the entry point has enough space for the malicious code

- It checks if msiexec.exe or perfmon.exe is present in %System% folder

- Then it checks if rdpclient.exe exists in %ProgramData%

- Creates a file named rdpclient.exe, copies the content of msiexec.exe or perfmon.exe into rdpclient.exe, and injects malicious code into it.

(Note: %ProgramData% 是多用户计算机上所有用户均可修改程序的Program Files文件夹版本,其中包含所有用户的应用程序数据,通常位于此路径: C:\ProgramData 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上,或C:\Documents and Settings\All Users 在Windows Server 2003(32位)、2000(32位)及XP系统上。)

Ransomware Routine

该勒索软件会避免加密文件名中包含以下字符串的文件:

- RESTORE_FILES.txt

它会避免加密以下文件夹中的文件:

- Windows

- ProgramData

- Cache2\entries

- Low\Content.IE5

- User Data\Default\Cache

- Documents and Settings

- All Users

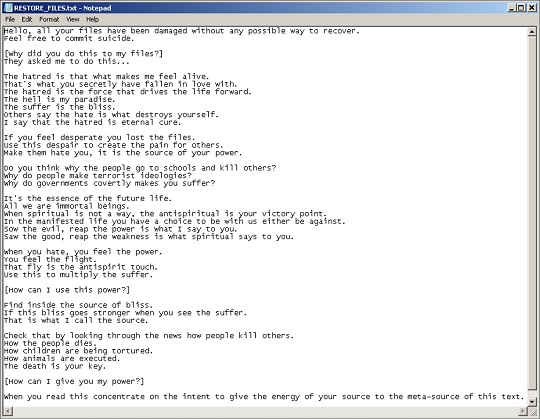

它会释放以下文件作为勒索信:

- {Encrypted Path}\RESTORE_FILES.txt

它会避免加密具有以下文件扩展名的文件:

- .exe

- .dll

- .ini

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- TROJ.Win32.TRX.XXPE50FFF090

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

以安全模式重启

要进入安全模式重启:

• For Windows 7 and Windows Server 2008 (R2) users

- 重启你的电脑。

- 按下F8 在开机自检(POST)程序完成后。如果 高级启动选项 若未出现菜单,请尝试重启计算机,并在POST界面显示后多次按F8键。

- 在高级启动选项菜单中,使用方向键选择Safe Mode 选项,然后按 Enter.

• For Windows 8, Windows 8.1, and Windows Server 2012 users

- 访问Charms bar 将鼠标指针移至屏幕右上角即可。

- 将鼠标指针向下移动并点击 Settings>更改您的电脑设置.

- 在左侧面板中,点击“通用”。

- 在右侧面板中,向下滚动至底部找到 Advanced startup 部分,然后点击 Restart now 按钮并等待系统重启。

- 在Advanced Startup 菜单中,点击 Troubleshoot>Advanced Options>Startup Settings>Restart 并等待系统重启。

- 在Startup Settings 菜单中,按下 4 以启用安全模式。

• 对于 Windows 10 用户:

- 按下Windows logo key + I 键打开“设置”。若无效,请选择 Start按钮,然后选择Settings.

- 选择Update & Security > Recovery.

- 在Advanced startup, select Restart now.

- 当您的电脑重启进入 请选择一个选项 屏幕上,选择Troubleshoot > Advcanced options > 启动设置 > Restart.

- 电脑重启后,您将看到一系列选项。请选择4 或按 F4 以安全模式启动您的电脑。

Step 5

删除此注册表值

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Bandera = %ProgramData%\rdpclient.exe

- Bandera = %ProgramData%\rdpclient.exe

要删除该恶意/灰色软件创建的注册表值,请执行以下操作:

- 打开注册表编辑器。

» 对于 Windows 7 和 Windows Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、Windows 8.1、Windows 10 和 Windows Server 2012 (R2) 用户,请右键点击 屏幕左下角,点击Run, type regedit 在提供的文本框中,然后点击 Enter. - 在左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows>CurrentVersion>Run - 在右侧面板中,找到并删除以下条目:

Bandera = %ProgramData%\rdpclient.exe - 关闭注册表编辑器。

Step 6

搜索并删除这些文件

- %ProgramData%\rdpclient.exe

- {Encrypted Path}\RESTORE_FILES.txt

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %ProgramData%\rdpclient.exe

- {Encrypted Path}\RESTORE_FILES.txt

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 7

以正常模式重启计算机,并使用亚信安全产品扫描检测病毒Ransom.Win64.AZVO.B. 如果检测到的文件已被亚信安全产品清理、删除或隔离,则无需执行其他操作。您可以选择直接删除隔离文件。请勾选此项知识库页面 了解更多信息。

Step 8

从备份中还原加密文件。