Ransom.Win64.FUNKSEC.THAOFBE

Ransom:Win64/FunkSec!rfn (MICROSOFT)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

It downloads a file from a certain URL then renames it before storing it in the affected system.

然而截至本文撰写时,上述网站均已无法访问。

它会对特定扩展名的文件进行加密。 它会释放作为勒索信的文件。

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- {malware filepath}\downloaded_wallpaper.jpg → desktop wallpaper after encryption

它会添加以下进程:

- %System%\net.exe

- %System%\tasklist.exe /fi "IMAGENAME eq vmware"

- powershell -Command Set-MpPreference -DisableRealtimeMonitoring $true

- powershell -Command wevtutil sl Security /e:false

- powershell -Command Set-ExecutionPolicy Bypass -Scope Process -Force

- vssadmin delete shadows /all /quiet

(Note: %System% 是Windows系统文件夹,通常位于此路径 C:\Windows\System32 适用于所有Windows操作系统版本。)

其他系统修改

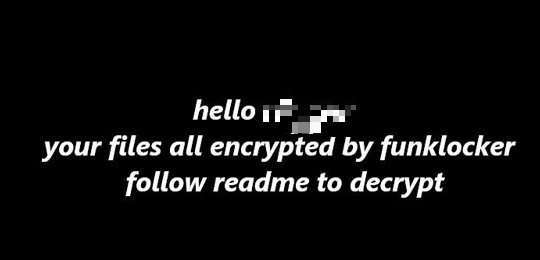

该勒索软件会将系统桌面壁纸设置为以下图像:

进程终止

若在受感染系统上发现以下服务,该勒索软件会将其终止:

- wuauserv

- bits

- Spooler

- DockApp

- MpsSvc

- XblGameSave

- DiagTrack

- SysMain

- lfsvc

- seclogon

- wscsvc

- trkwks

- RemoteRegistry

- netprofm

- Netsh

- twinapi.appcore

- TimeBrokerSvc

- RasMan

- sshd

- LanmanWorkstation

- CryptSvc

- EventLog

- WinDefend

若在受感染系统的内存中发现以下进程正在运行,该勒索软件会将其终止:

- chrome.exe

- firefox.exe

- explorer.exe

- outlook.exe

- spotify.exe

- vlc.exe

- skype.exe

- teams.exe

- discord.exe

- java.exe

- python.exe

- node.exe

- javaw.exe

- winword.exe

- excel.exe

- powerpnt.exe

- cmd.exe

- powershell.exe

- notepad++.exe

- gimp-2.10.exe

- photoshop.exe

- iTunes.exe

- system32.exe

下载例程

This Ransomware downloads files from the following URLs then renames them before storage in the affected system:

- https://{BLOCKED}r.com/HCYQoVR.jpeg → desktop wallpaper after encryption

其他信息

该勒索软件会执行以下操作:

- It checks for the presence of the following virtual environment-related strings in the system:

- vboxservice

- qemu

- hyperv

- vmware

然而截至本文撰写时,上述网站均已无法访问。

Ransomware Routine

该勒索软件会对以下扩展名的文件进行加密:

- txt

- csv

- docx

- xlsx

- json

- xml

- sql

- log

- html

- css

- js

- php

- py

- java

- c

- cpp

- sh

- bat

- ini

- yaml

- md

- rtf

- ts

- jsx

- tsx

- pptx

- odt

- ods

- odp

- msg

- eml

- apk

- ipa

- exe

- dll

- dmg

- iso

- vmdk

- vhd

- tgz

- 7z

- zip

- tar

- rar

- bak

- db

- mdb

- sqlite

- hdf5

- parquet

- avro

- etl

- pfx

- cer

- pem

- csr

- key

- pgp

- kdbx

- gpg

- tar.gz

- xz

- dbf

- tiff

- raw

- ai

- psd

- indd

- eps

- svg

- dwg

- dxf

- fla

- flv

- mov

- mp4

- avi

- mkv

- mp3

- wav

- flac

- aac

- ogg

- wma

- webm

- m3u

- cue

- midi

- ps

- tex

- bib

- chm

- epub

- azw3

- fb2

- djvu

- opf

- xps

- jar

- war

- ear

- pdb

- msi

- deb

- rpm

- vcs

- git

- svn

- nfs

- bin

- bkp

- lst

- dat

- png

它会为加密文件的文件名添加以下扩展名:

- {original filename}.{original extension}.funksec

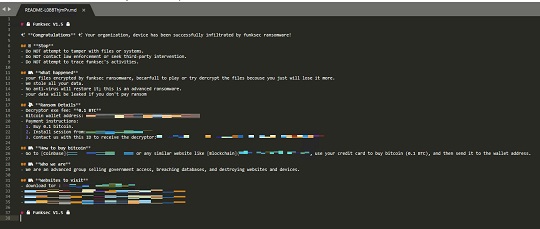

它会释放以下文件作为勒索信:

- {malware filepath}\README-{10 random alphanumeric}.md

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

搜索并删除此文件

- {malware filepath}\downloaded_wallpaper.jpg

- {malware filepath}\README-{10 random alphanumeric}.md

要手动从受感染系统中删除恶意软件/灰色软件文件:

•适用于 Windows 7、Windows Server 2008 (R2)、Windows 8、Windows 8.1、Windows 10 及 Windows Server 2012 (R2):

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户: 右键单击 屏幕左下角,然后点击File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- {malware filepath}\downloaded_wallpaper.jpg

- {malware filepath}\README-{10 random alphanumeric}.md

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Windows Server 2008 (R2) 系统上无效:

Step 5

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Ransom.Win64.FUNKSEC.THAOFBE. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面: