Ransom.Win64.HEXALOCK.THGCOBD

Ransom:Win32/Filecoder!MSR (MICROSOFT)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

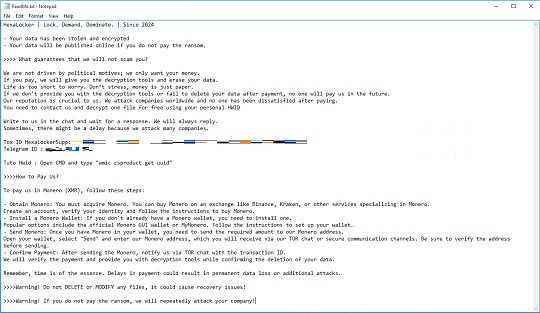

它对特定文件夹中的文件进行加密。 它会释放作为勒索信的文件。

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会添加以下进程:

- wmic csproduct get UUID

- notepad %Desktop%\ReadMe.txt

(Note: %Desktop% 此处指当前用户的桌面目录,通常位于 C:\Documents and Settings\{User Name}\Desktop 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\Desktop 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

Information Theft

此勒索软件会收集以下数据:

- Machine UUID

- Machine IP Address

- Computer Name

- Salt and Key Used for Encryption

信息窃取

This Ransomware sends the gathered information via HTTP POST to the following URL:

- https://{BLOCKED}ategray-baboon-853641.hostingersite.com/index.php?method=new&hwid={Affected Machine's UUID}&ip={Affected Machine's IP Address}&computername={Affected Machine's Computer Name}&password={Key}&sel={Salt} → system information

其他信息

该勒索软件会对以下扩展名的文件进行加密:

- .1cd

- .3ds

- .3fr

- .3g2

- .3gp

- .7z

- .7zip

- .accda

- .accdb

- .accdc

- .accde

- .accdr

- .accdt

- .accdw

- .ace

- .adp

- .ai

- .ai3

- .ai4

- .ai5

- .ai6

- .ai7

- .ai8

- .amv

- .apk

- .arj

- .arw

- .ascx

- .asm

- .asmx

- .asp

- .aspx

- .avi

- .avs

- .backup

- .bak

- .bat

- .bay

- .bin

- .bk

- .blob

- .bmp

- .bz2

- .cab

- .cer

- .cfm

- .cmd

- .config

- .contact

- .core

- .cpp

- .crt

- .cs

- .css

- .csv

- .cub

- .cvs

- .dae

- .dat

- .db

- .dbf

- .dbx

- .dc3

- .dcm

- .dcr

- .dib

- .dic

- .dif

- .divx

- .djvu

- .dll

- .dmg

- .doc

- .docm

- .docx

- .dot

- .dotx

- .dwg

- .dwt

- .epsp

- .exe

- .exif

- .exr

- .f4v

- .flp

- .flv

- .geo

- .gif

- .gz

- .gzip

- .htm

- .html

- .ibank

- .ico

- .iff

- .inc

- .indd

- .ini

- .iso

- .jar

- .java

- .jpe

- .jpeg

- .jpg

- .js

- .json

- .jsp

- .key

- .kmz

- .kwm

- .lnk

- .log

- .lzh

- .m1v

- .m4a

- .m4p

- .m4v

- .max

- .mda

- .mdb

- .mde

- .mdf

- .mdw

- .mht

- .mhtml

- .mka

- .mkv

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .mpv

- .msg

- .myi

- .nef

- .obj

- .odc

- .odm

- .odp

- .ods

- .odt

- .oft

- .one

- .onepkg

- .opt

- .oqy

- .orf

- .p12

- .p7b

- .p7c

- .pam

- .pas

- .pdb

- .pfx

- .php

- .pict

- .pl

- .pls

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppt

- .pptm

- .pptx

- .ps

- .psb

- .psd

- .pst

- .py

- .r3d

- .rar

- .raw

- .rb

- .rgbe

- .rss

- .rtf

- .safe

- .settings

- .sie

- .slk

- .sln

- .sql

- .stm

- .sum

- .svg

- .svgz

- .swf

- .swift

- .tab

- .tar

- .tar

- .tbi

- .tif

- .torrent

- .txt

- .vb

- .vbs

- .vdi

- .vmdk

- .vob

- .vss

- .wallet

- .wav

- .webm

- .wma

- .wmv

- .wpd

- .wps

- .xla

- .xlam

- .xlk

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .xml

- .xps

- .xsd

- .xsf

- .xsl

- .xz

- .zip

Ransomware Routine

此勒索软件会加密以下文件夹中的文件:

- %System Root%\Users

(Note: %System Root% 此处指Windows系统根目录,其通常位于 C:\ 适用于所有Windows操作系统版本。)

它会为加密文件的文件名添加以下扩展名:

- .hexalocker

它会释放以下文件作为勒索信:

- %Desktop%\ReadMe.txt

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- Troj.Win32.TRX.XXPE50FFF088

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

搜索并删除此文件

- %Desktop%\ReadMe.txt

要手动从受感染系统中删除恶意软件/灰色软件文件:

•适用于 Windows 7、Windows Server 2008 (R2)、Windows 8、Windows 8.1、Windows 10 及 Windows Server 2012 (R2):

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户: 右键单击 屏幕左下角,然后点击File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %Desktop%\ReadMe.txt

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Windows Server 2008 (R2) 系统上无效:

Step 5

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Ransom.Win64.HEXALOCK.THGCOBD. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面:

Step 6

从备份中还原加密文件。