Ransom.Win64.HORUSKRYPT.THIAGBD

Ransom:Win64/Akira.CCDR!MTB

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它对特定文件夹中的文件进行加密。 它会释放勒索说明文件作为赎金票据,并避免加密具有以下扩展名的文件:

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

此勒索软件会将以下自身副本释放到受感染系统中:

- %User Startup%\{32 random alphanumeric}.exe

(Note: %User Startup%是当前用户的启动文件夹, 通常位于此路径C:\Windows\Profiles\{user name}\Start Menu\Programs\Startup on Windows 98 and ME, C:\WINNT\Profiles\{user name}\Start Menu\Programs\Startup on Windows NT, C:\Documents and Settings\{User name}\Start Menu\Programs\Startup on Windows 2003(32-bit), XP and 2000(32-bit), or C:\Users\{user name}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit), 10(64-bit).)

它会释放以下文件:

- %ProgramData%\{32 random alphanumeric}.ico → icon of encrypted files

- %ProgramData%\{32 random alphanumeric}.bmp → desktop wallpaper after encryption

(Note: %ProgramData% 是多用户计算机上所有用户均可修改程序的Program Files文件夹版本,其中包含所有用户的应用程序数据,通常位于此路径: C:\ProgramData 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上,或C:\Documents and Settings\All Users 在Windows Server 2003(32位)、2000(32位)及XP系统上。)

它会添加以下进程:

- vssadmin Delete Shadows /All /Quiet

- bcdedit /set {default} recoveryenabled No

- bcdedit /set {default} bootstatuspolicy ignoreallfailures

- wmic SHADOWCOPY /nointeractive

它会添加以下互斥量,以确保在任何时候只有一个副本在运行:

- 51A301AD-3CCF-413A-AD80-A507DDCFF34C

其他系统修改

该勒索软件会添加以下注册表项:

HKEY_CLASSES_ROOT\.h0rus13\DefaultIcon

{default} = %ProgramData%\{32 random alphanumeric}.ic

HKEY_CURRENT_USER\Software\Krypt

public = {hex values}

HKEY_CURRENT_USER\Software\Krypt

full = {hex values}

该程序会修改以下注册表项:

HKEY_LOCAL_MACHINESoftware\Policies\Microsoft\

Windows Defender

DisableAntiSpyware = 1

HKEY_LOCAL_MACHINESoftware\Policies\Microsoft\

Windows Defender

DisableRealtimeMonitoring = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows NT\SystemRestore

DisableSR = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows NT\SystemRestore

DisableConfig = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows\WinRE

DisableSetup = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows\Backup\

Client

DisableRestoreUI = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows\Backup\

Client

DisableBackupLauncher = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows\Backup\

Client

DisableSystemBackupUI = 1

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows\Backup\

Client

DisableBackupUI = 1

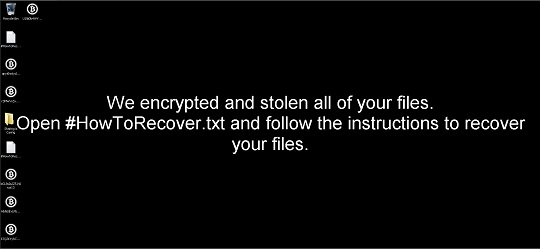

它将系统桌面壁纸设置为以下图像:

进程终止

若在受感染系统上发现以下服务,该勒索软件会将其终止:

- wrapper

- DefWatch

- ccEvtMgr

- ccSetMgr

- SavRoam

- Sqlservr

- sqlagent

- sqladhlp

- Culserver

- RTVscan

- sqlbrowser

- SQLADHLP

- QBIDPService

- Intuit.QuickBooks.FCS

- QBCFMonitorService

- msmdsrv

- tomcat6

- zhudongfangyu

- vmware-usbarbitator64

- vmware-converter

- dbsrv12

- dbeng8

- MSSQL$MICROSOFT##WID

- MSSQL$VEEAMSQL2012

- SQLAgent$VEEAMSQL2012

- SQLBrowser

- SQLWriter

- FishbowlMySQL

- MSSQL$MICROSOFT##WID

- MySQL57

- MSSQL$KAV_CS_ADMIN_KIT

- MSSQLServerADHelper100

- SQLAgent$KAV_CS_ADMIN_KIT

- msftesql-Exchange

- MSSQL$MICROSOFT##SSEE

- MSSQL$SBSMONITORING

若在受感染系统的内存中发现以下进程正在运行,该勒索软件会将其终止:

- wxserver

- wxserverview

- sqlmangr

- ragui

- supervise

- culture

- defwatch

- winword

- qbw32

- qbdbmgr

- qbupdate

- axlbridge

- httpd

- fdlauncher

- msdtsrvr

- java

- 360se

- 360doctor

- wdswfsafe

- fdhost

- gdscan

- zhudongfangyu

- qbdbmgrn

- mysqld

- autodeskdesktopapp

- acwebbrowser

- creative cloud

- adobe desktop service

- coresync

- adobe cef

- helper

- node

- adobeipcbroker

- sync-taskbar

- sync-worker

- inputpersonalization

- adobecollabsync

- brctrlcntr

- brccuxsys

- simplyconnectionmanager

- simply.systemtrayicon

- fbguard

- fbserver

- onenotem

- wsa_service

- koaly-exp-engine-service

- teamviewer_service

- teamviewer

- tv_w32

- tv_x64

- titanv

- ssms

- notepad

- rdrcef

- sam

- oracle

- ocssd

- dbsnmp

- synctime

- agntsvc

- isqlplussvc

- xfssvccon

- mydesktopservice

- ocautoupds

- encsvc

- tbirdconfig

- mydesktopqos

- ocomm

- dbeng50

- sqbcoreservice

- exce

- infopath

- msaccess

- mspub

- onenote

- outlook

- powerpnt

- steam

- thebat

- thunderbird

- visio

- wordpad

- bedbh

- vxmon

- benetns

- bengien

- pvlsvr

- beserver

- raw_agent_svc

- vsnapvss

- cagservice

- dellsystemdetect

- enterpriseclient

- processhacker

- procexp64

- procexp

- glasswire

- gwctlsrv

- wireshark

- dumpcap

- j0gnjko1

- autoruns

- autoruns64a

- autorunsc

- autorunsc64a

- sysmon

- sysmon64

- procexp64a

- procmon

- procmon64

- procmon64a

- adexplorer

- adexplorer64

- adexplorer64a

- tcpview

- tcpview64

- tcpview64a

- avz

- tdsskiller

- raccineelevatedcfg

- raccinesettings

- raccine_x86

- raccine

- sqlservr

- rtvscan

- sqlbrowser

- tomcat6

- qbidpservice

- notepad++

- systemexplorer

- systemexplorerservice

- systemexplorerservice64

- totalcmd

- totalcmd64

- veeamdeploymentsvc

- notepad

Information Theft

此勒索软件会收集以下数据:

- Volume Information

其他信息

该勒索软件会添加以下注册表键:

HKEY_CURRENT_USER\Software\Krypt

HKEY_CLASSES_ROOT\.h0rus13

HKEY_CLASSES_ROOT\.h0rus13\DefaultIcon

HKEY_CURRET_USER\.h0rus13

HKEY_CURRET_USER\.h0rus13\DefaultIcon

它会执行以下操作:

- It encrypts local, removable, and network drives.

- It empties the recycle bin.

- It terminates itself if the keyboard layout of the infected machine is the following:

- Persian/Iran

- It terminates itself if the GUID was found in the system:

- 51A301AD-3CCF-413A-AD80-A507DDCFF34C

- 该程序会将加密文件的图标更改为以下图像:

Ransomware Routine

此勒索软件会加密以下文件夹中的文件:

- ProgramData

- Program Files (x86)

它会避免加密文件名中包含以下字符串的文件:

- #HowToRecover.txt

- BOOTSECT.BAK

- pagefile.sys

- bootmgr

It renames encrypted files using the following names:

- {10 random alphanumeric}.h0rus13

它会为加密文件的文件名添加以下扩展名:

- .h0rus13

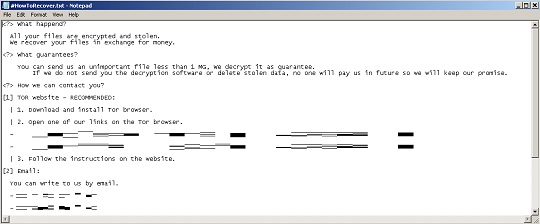

它会释放以下文件作为勒索信:

- {encrypted directory}\#HowToRecover.txt

- %Desktop%\#HowToRecover.txt

它会避免加密具有以下文件扩展名的文件:

- exe

- bmp

- dll

- msi

- ico

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- Troj.Win32.TRX.XXPE50FFF086

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

删除此注册表项

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_CURRENT_USER\Software\Krypt

- In HKEY_CLASSES_ROOT\.h0rus13

- In HKEY_CLASSES_ROOT\.h0rus13\DefaultIcon

- In HKEY_CURRET_USER\.h0rus13

- In HKEY_CURRET_USER\.h0rus13\DefaultIcon

要删除此恶意软件/灰色软件创建的注册表项:

- 打开注册表编辑器。 为此,请执行以下操作:

» 对于 Windows 7 和 Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_CURRENT_USER>Software>Krypt - 仍在左侧面板中,找到并删除以下注册表项:

HKEY_CLASSES_ROOT>.h0rus13 - 关闭注册表编辑器。

Step 5

删除此注册表值

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_CLASSES_ROOT\.h0rus13\DefaultIcon

- {default} = %ProgramData%\{32 random alphanumeric}.ico

- {default} = %ProgramData%\{32 random alphanumeric}.ico

- In HKEY_CURRENT_USER\Software\Krypt

- public = {hex values}

- public = {hex values}

- In HKEY_CURRENT_USER\Software\Krypt

- full = {hex values}

- full = {hex values}

要删除此恶意软件创建的注册表值:

- 打开注册表编辑器。 为此,请执行以下操作:

» 对于 Windows 7 和 Windows Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、Windows 8.1、10 及 Windows Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_CLASSES_ROOT>.h0rus13>DefaultIcon - 在右侧面板中,找到并删除以下条目:

{default} = %ProgramData%\{32 random alphanumeric}.ico - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_CURRENT_USER>Software>Krypt - 在右侧面板中,找到并删除以下条目:

public = {hex values} - Again 在右侧面板中,找到并删除以下条目:

full = {hex values} - 关闭注册表编辑器。

Step 6

还原已修改注册表值。

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

请按以下步骤操作=要恢复被该恶意/灰色软件修改的注册表值,请执行以下操作:

- 打开注册表编辑器。

» 对于 Windows 7 和 Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. RESTORE - 关闭注册表编辑器。

Step 7

搜索并删除此文件

- %User Startup%\{32 random alphanumeric}.exe

- %ProgramData%\{32 random alphanumeric}.ico

- %ProgramData%\{32 random alphanumeric}.bmp

- {encrypted directory}\#HowToRecover.txt

- %Desktop%\#HowToRecover.txt

要手动从受感染系统中删除恶意软件/灰色软件文件:

•适用于 Windows 7、Windows Server 2008 (R2)、Windows 8、Windows 8.1、Windows 10 及 Windows Server 2012 (R2):

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户: 右键单击 屏幕左下角,然后点击File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %User Startup%\{32 random alphanumeric}.exe

- %ProgramData%\{32 random alphanumeric}.ico

- %ProgramData%\{32 random alphanumeric}.bmp

- {encrypted directory}\#HowToRecover.txt

- %Desktop%\#HowToRecover.txt

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Windows Server 2008 (R2) 系统上无效:

Step 8

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Ransom.Win64.HORUSKRYPT.THIAGBD. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面:

Step 9

从备份中还原加密文件。