Ransom.Win64.INTERLOCK.THJAEBD

Trojan:HTML/Redirector.PAN!MTB (MICROSOFT)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它会释放勒索说明文件作为赎金票据,并避免加密具有以下扩展名的文件:

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- If -del | --delete parameter is used:

- %User Temp%\tmp{Random Number}.wasd → detected as Trojan.Win64.INTERLOCK.THKACBD

它会添加以下进程:

- If -s | --system parameter is used:

- cmd.exe /c schtasks /delete /tn TaskSystem /f > nul

- cmd.exe /c schtasks /create /sc DAILY /tn "TaskSystem" /tr "cmd /C cd {Malware Path} && {Malware Path}\{Malware Filename}" /st 20:00 /ru system > nul

- cmd.exe /c schtasks /run /tn TaskSystem > nul

- cmd.exe /c schtasks /delete /tn TaskSystem /f > nul

- If -del | --delete parameter is used:

- rundll32.exe %User Temp%/tmp{Random Numbers}.wasd,run {Malware Path}\{Malware Filename} → deletes the malware file

(Note: %User Temp% 是当前用户的临时文件夹,通常位于此路径 C:\Documents and Settings\{user name}\Local Settings\Temp 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\AppData\Local\Temp 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

其他信息

该勒索软件会执行以下操作:

- It clears the following event logs:

- Application

- Forwarded Events

- Security

- Setup

- System

它接受以下参数:

- -del | --delete → encrypts files and deletes itself afterwards

- -d {Path} | --directory {Path} → encrypts files in a specified directory including subdirectories

- -f {Filename} | --file (Filename} → encrypts a specified file

- -s | --system → executes the malware via creating a scheduled task

It adds the following scheduled tasks:

- If -s | --system parameter is used:

- Location: \

Task name: TaskSystem

Trigger: Daily at 8:00 PM every day

Action: Start a program → "cmd /C cd {Malware Path} && {Malware Path}\{Malware Filename}"

Run as: SYSTEM - Created scheduled task is deleted after malware execution.

- Location: \

Ransomware Routine

该勒索软件会避免加密文件名中包含以下字符串的文件:

- {Any String}!__README__!.txt

- {Any String}Thumbs.db

它会避免加密以下文件夹中的文件:

- $Recycle.Bin

- $RECYCLE.BIN

- AppData

- Boot

- Documents and Settings

- PerfLogs

- ProgramData

- Recovery

- System Volume Information

- Windows

- Windows Defender

- Windows Defender Advanced Threat Protection

- WindowsApps

- WindowsPowershell

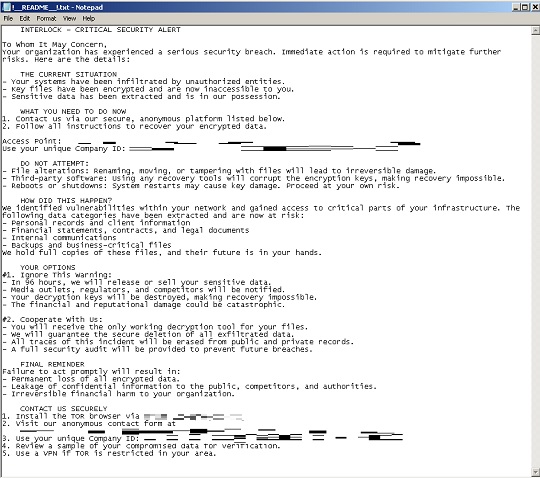

它会释放以下文件作为勒索信:

- {Encrypted Directories}\!__README__!.txt

它会避免加密具有以下文件扩展名的文件:

- .bat

- .bin

- .cab

- .cmd

- .com

- .cur

- .diagcab

- .diagcfg

- .diagpkg

- .dll

- .drv

- .exe

- .hlp

- .hta

- .ico

- .ini

- .msi

- .ocx

- .ps1

- .psm1

- .scr

- .sys

- .url

- .interlock

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- Troj.Win32.TRX.XXPE50FFF086

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

以安全模式重启

要进入安全模式重启:

• For Windows 7 and Windows Server 2008 (R2) users

- 重启你的电脑。

- 按下F8 在开机自检(POST)程序完成后。如果 高级启动选项 若未出现菜单,请尝试重启计算机,并在POST界面显示后多次按F8键。

- 在高级启动选项菜单中,使用方向键选择Safe Mode 选项,然后按 Enter.

• For Windows 8, Windows 8.1, and Windows Server 2012 users

- 访问Charms bar 将鼠标指针移至屏幕右上角即可。

- 将鼠标指针向下移动并点击 Settings>更改您的电脑设置.

- 在左侧面板中,点击“通用”。

- 在右侧面板中,向下滚动至底部找到 Advanced startup 部分,然后点击 Restart now 按钮并等待系统重启。

- 在Advanced Startup 菜单中,点击 Troubleshoot>Advanced Options>Startup Settings>Restart 并等待系统重启。

- 在Startup Settings 菜单中,按下 4 以启用安全模式。

• 对于 Windows 10 用户:

- 按下Windows logo key + I 键打开“设置”。若无效,请选择 Start按钮,然后选择Settings.

- 选择Update & Security > Recovery.

- 在Advanced startup, select Restart now.

- 当您的电脑重启进入 请选择一个选项 屏幕上,选择Troubleshoot > Advcanced options > 启动设置 > Restart.

- 电脑重启后,您将看到一系列选项。请选择4 或按 F4 以安全模式启动您的电脑。

Step 5

删除计划任务 while in Safe Mode

- Still in safe mode, the following {Task Name}-{Task to be run} 列出的内容应在以下步骤中使用:

- {Task Name} → TaskSystem

- {Task to be run} → cmd /C cd {Malware Path} && {Malware Path}\{Malware Filename}

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %System%\Tasks\{Task Name}

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 打开注册表编辑器。 为此,请执行以下操作:

- 对于 Windows 7 和 Server 2008 (R2) 用户: 点击开始按钮,在搜索输入框中键入regedit,然后按Enter键。

- 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit in the text box

- 在注册表编辑器窗口的左侧面板中,双击以下项目:

- HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Schedule>TaskCache>Tree>{Task Name}

- Locate the created entry and take note of the registry value's data:

- ID={Task Data}

- After taking note of the data, delete the registry key:

- HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Schedule>TaskCache>Tree>{Task Name}

- 在注册表编辑器窗口的左侧面板中,双击以下项目:

- HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Schedule>TaskCache>Tasks

- 仍在左侧面板中,定位并删除与已定位任务数据同名的注册表项。 in step #6:

- ={Task Data}

- 关闭注册表编辑器。

Step 6

搜索并删除这些文件

- %User Temp%\tmp{Random Number}.wasd

- {Encrypted Directories}\!__README__!.txt

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %User Temp%\tmp{Random Number}.wasd

- {Encrypted Directories}\!__README__!.txt

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 7

以正常模式重启计算机,并使用亚信安全产品扫描检测病毒Ransom.Win64.INTERLOCK.THJAEBD. 如果检测到的文件已被亚信安全产品清理、删除或隔离,则无需执行其他操作。您可以选择直接删除隔离文件。请勾选此项知识库页面 了解更多信息。

Step 8

从备份中还原加密文件。