Ransom.Win64.RAWLD.THAAFBE

Trojan.WinGo.Agent (IKARUS)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

它会先执行,然后自行删除。

它会释放勒索说明文件作为赎金票据,并避免加密具有以下扩展名的文件:

技术详细信息

Arrival Details

该勒索软件通过两种途径侵入系统:一是被其他恶意软件作为文件植入,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该勒索软件会释放以下文件:

- %Temp%\Ra_Lock.exe

- {Malware Path}\.Ra_Lock → 在加密系统前使用锁定文件作为标记

(Note: %Temp% 正是Windows临时文件夹,即其通常所在位置 C:\Windows\Temp 适用于所有Windows操作系统版本。)

它会添加以下进程:

- 清除并终止事件日志:

- powershell -Command "Get-WmiObject -Class win32_service -Filter \"name = 'eventlog'\" | select -exp ProcessId"

- cmd -Command "/c start taskkill /f /pid {Event Log PID}

- cmd -Command "/c start wevtutil cl Application"

- cmd -Command "/c start wevtutil cl system"

- cmd -Command "/c start wevtutil cl security"

- cmd -Command "/c start wevtutil cl setup"

- 删除卷影副本及其他系统备份:

- cmd -Command "/c start vssadmin delete shadows /all /quiet"

- cmd -Command "/c start wmic shadowcopy delete /nointeractive"

- cmd -Command "/c start wmic SHADOWCOPY /nointeractive"

- cmd -Command "/c start wbadmin delete catalog -quiet"

- cmd -Command "/c start wbadmin DELETE SYSTEMSTATEBACKUP"

- Disables recovery mode and safe mode after boot:

- cmd -Command "/c start bcdedit /set {default} bootstatuspolicy ignoreallfailures"

- cmd -Command "/c start bcdedit /set {default} recoveryenabled no"

- cmd -Command "/c start bcdedit /set {default} recoveryenabled No"

- cmd -Command "/c bcdedit /deletevalue {default} safeboot"

- 删除自身痕迹并在10秒后重启系统:

- cmd -Command "/c del C:\Windows\Temp\Team_update.exe && cmd /c del C:\Windows\Temp\.Ra_Lock"

- cmd -Command "/c start shutdown -r -f -t 10"

- cmd /C timeout /T 3 & del {Malware Path}\{Malware Filename}

它会先执行,然后自行删除。

进程终止

若在受感染系统上发现以下服务,该勒索软件会将其终止:

- AcronisAgent

- AcrSch2Svc

- BackExecRPCService

- backup

- BackupExecAgentAccelerator

- BackupExecAgentBrowser

- BackupExecDiveciMediaService

- BackupExecJobEngine

- BackupExecManagementService

- BackupExecRPCService

- BackupExecVSSProvider

- bedbg

- CAARCUpdateSvc

- CASAD2DWebSvc

- ccEvtMgr

- ccSetMgr

- Culserver

- dbeng8

- DefWatch

- GxBlr

- GxCIMgr

- GxCVD

- GxFWD

- GxVss

- Intuit.QuickBooks.FCS

- memtas

- mepocs

- MpsSvc

- MsDtsServer150

- MSExchange

- msftesql-Exchange

- msmdsrv

- MSSQL

- MSSQLFDLauncher

- MSSQLLaunchpad

- MSSQLSERVER

- MSSQLServerOLAPService

- PDVFSService

- QBCFMonitorService

- QBFCService

- QBIDPService

- RTVscan

- SavRoam

- sophos

- sql

- sqladhlp

- SQLADHLP

- sqlagent

- SQLAgent

- SQLAgent$SHAREPOINT

- SQLBrowser

- SQLPBDMS

- SQLPBENGINE

- SQLSERVERAGENT

- SQLServerDistributedReplayClient

- SQLServerDistributedReplayController

- SQLTELEMETRY

- SQLWriter

- SSASTELEMETRY

- SSISScaleOutMaster150

- SSISScaleOutWorker150

- SSISTELEMETRY150

- stc_raw_agent

- svc$

- tomcat6

- veeam

- VeeamDeploymentService

- VeeamNFSSvc

- VeeamTransportSvc

- vmware-converter

- vmware-usbarbitator64

- VSNAPVSS

- vss

- WSBExchange

- wuauserv

- YooBackup

- YooIT

- zhudongfangyu

若在受感染系统的内存中发现以下进程正在运行,该勒索软件会将其终止:

- agntsvc.exe

- Culture.exe

- dbeng50.exe

- dbsnmp.exe

- dbsrv12.exe

- Defwatch.exe

- encsvc.exe

- excel.exe

- firefox.exe

- httpd.exe

- infopath.exe

- isqlplussvc.exe

- msaccess.exe

- mspub.exe

- mydesktopqos.exe

- mydesktopservice.exe

- notepad.exe

- ocautoupds.exe

- ocomm.exe

- ocssd.exe

- onenote.exe

- oracle.exe

- outlook.exe

- powerpnt.exe

- RAgui.exe

- sqbcoreservice.exe

- sql.exe

- sqlbrowser.exe

- sqlmangr.exe

- Sqlservr.exe

- steam.exe

- supervise.exe

- synctime.exe

- tbirdconfig.exe

- thebat.exe

- thunderbird.exe

- tomcat6.exe

- visio.exe

- vxmon.exe

- WinSAT.exe

- winword.exe

- wordpad.exe

- wrapper.exe

- wsa_service.exe

- wxServer.exe

- wxServerView.exe

- xfssvccon.exe

其他信息

该勒索软件会执行以下操作:

- 该程序会加密除CD-ROM外的所有可用驱动器。

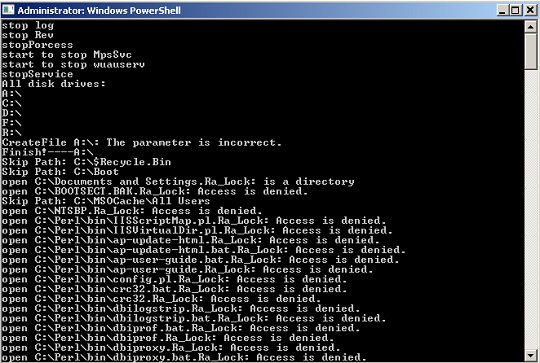

- It logs its status of activity in the console:

It deletes the following files to remove its traces in the system:

- C:\Windows\Temp\Team_update.exe

- C:\Windows\Temp\.Ra_Lock

- {Malware Path}\{Malware Filename}

Ransomware Routine

该勒索软件会避免加密文件名中包含以下字符串的文件:

- autorun.inf

- boot.ini

- bootfont.bin

- bootmgfw.efi

- bootmgr

- bootmgr.efi

- desktop.ini

- iconcache.db

- ntuser.dat

- NTUSER.DAT

- ntuser.ini

- pagefile.sys

- thumbs.db

它会避免加密以下文件夹中的文件:

- #recycle

- $Recycle.Bin

- $windows.~bt

- All Users

- AppData

- Boot

- bootmgr

- inte

- Internet Explorer

- Mozilla

- Mozilla Firefox

- msocache

- ntldr

- ntuser.dat

- NTUSER.DAT

- Opera

- Opera Software

- perflogs

- Program Files

- Program Files (x86)

- ProgramData

- system volume information

- System32

- SYSVOL

- Tor Browser

- Windows

它会为加密文件的文件名添加以下扩展名:

- .Ra_Lock

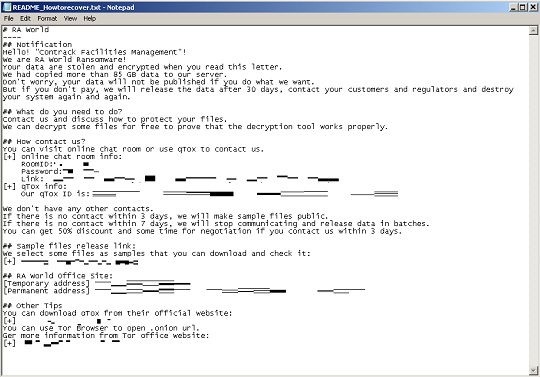

它会释放以下文件作为勒索信:

- {Encrypted Path}\README_Howtorecover.txt

它会避免加密具有以下文件扩展名的文件:

- .exe

- .dll

- .iso

- .Ra_Lock

解决方案

Step 1

亚信安全测性机器学习可在恶意软件初现时、尚未在系统执行前便及时检测并拦截。启用此功能后,您的亚信安全产品会使用以下机器学习命名标识检测该恶意软件:

- Troj.Win32.TRX.XXPE50FFF090

Step 2

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

搜索并删除这些文件

- {Malware Path}\.Ra_Lock

- {Encrypted Path}\README_Howtorecover.txt

- %Temp%\Ra_Lock.exe

- C:\Windows\Temp\Team_update.exe

- C:\Windows\Temp\.Ra_Lock

要删除恶意软件/灰色软件文件:

适用于 Windows 7、Server 2008 (R2)、8、8.1、10 及 Server 2012 (R2) 系统:

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于Windows 8、8.1、10及Server 2012用户, 右键单击屏幕左下角,然后点击 File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- {Malware Path}\.Ra_Lock

- {Encrypted Path}\README_Howtorecover.txt

- %Temp%\Ra_Lock.exe

- C:\Windows\Temp\Team_update.exe

- C:\Windows\Temp\.Ra_Lock

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

- 对所有列出的文件重复上述步骤。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Server 2008 (R2) 系统上无效:

Step 5

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Ransom.Win64.RAWLD.THAAFBE. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面:

Step 6

从备份中还原加密文件。