Ransom.Win64.RECRANS.THEOHBC

Win64:RansomX-gen [Ransom] (AVAST)

Windows

恶意软件类型:

Ransomware

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

技术详细信息

新病毒详细信息

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

安装

它植入下列文件:

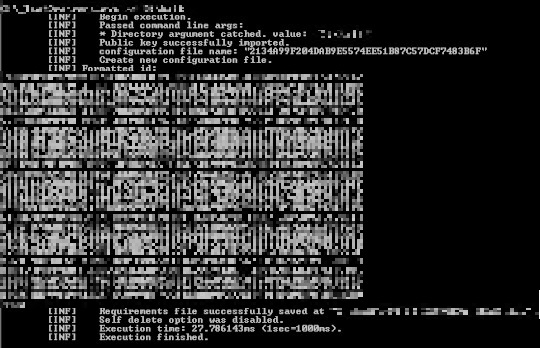

- %Public%\2134A99F204DAB9E5574EE51B87C57DCF7483B6F

- %Public%\noise.bmp

它添加下列进程:

- reg delete "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Default" /va /f

- reg delete "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers" /f

- reg add "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers"

- cd %userprofile%\documents\

- attrib Default.rdp -s -h

- del Default.rdp

- for /F "tokens=*" %1 in ('wevtutil.exe el') DO wevtutil.exe cl "%1"

- /c del {Malware File Path} > nul

其他系统修改

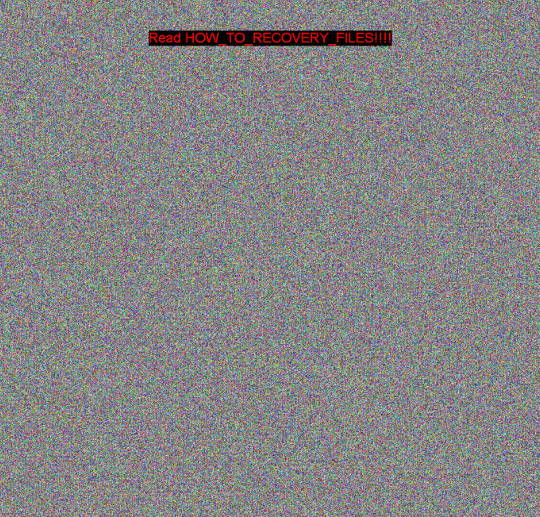

它通过修改下列注册表项,更改桌面壁纸:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

Wallpaper = %Public%\noise.bmp

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

WallpaperStyle = 4

(Note: The default value data of the said registry entry is 0.)

它将系统的桌面壁纸设置为下列图像:

- %Public%\noise.bmp

其他详细信息

该程序执行以下操作:

- It encrypts files found in the following drives:

- Unkown Drive

- No Root Directory Drive

- Removable Drive

- Fixed Drive

- Remote Drive

- It shows its logs within the command prompt.

- It deletes itself after execution.

解决方案

Step 2

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 4

恢复该修改的注册表值

注意事项:错误编辑Windows注册表会导致不可挽回的系统故障。只有在您掌握后或在系统管理员的帮助下才能完成这步。或者,请先阅读Microsoft文章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- Wallpaper = %Public%\noise.bmp

- Wallpaper = %Public%\noise.bmp

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- WallpaperStyle = 4

- WallpaperStyle = 4

Step 5

搜索和删除该文件

- %Public%\2134A99F204DAB9E5574EE51B87C57DCF7483B6F

- %Public%\noise.bmp

- {Encrypted Directory}/HOW_TO_RECOVERY_FILES.txt

Step 6

使用亚信安全产品扫描计算机,并删除检测到的Ransom.Win64.RECRANS.THEOHBC文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。

Step 7

从备份中恢复加密文件。