RANSOM_HDDCRYPTOR.F

Win32/Filecoder.DCryptor.A (NOD32), W32/Filecoder_DCryptor.A!tr (Fortinet)

Windows

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

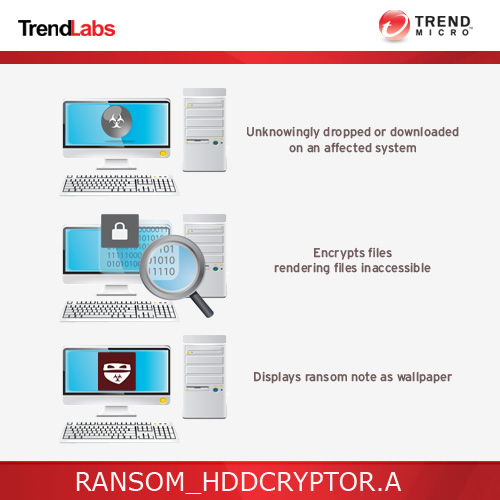

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

技术详细信息

安装

它植入下列文件:

- %System Root%\Users\ABCD\dcapi.dll

- %System Root%\Users\ABCD\dccon.exe

- %System Root%\Users\ABCD\dcrypt.exe-Disk Cryptor

- %System Root%\Users\ABCD\dcrypt.sys

- %System Root%\Users\ABCD\log_file.txt - Log of malware activities

- %System Root%\Users\ABCD\Mount.exe

- %System Root%\Users\ABCD\netpass.exe-Network Password Recovery Software

- %System Root%\Users\ABCD\netuse.txt - used to store information about network users

- %System Root%\Users\ABCD\netpass.txt - used to store user passwords

- %System%\drivers\dcrypt.sys

(注意: %System Root% 是根文件夹,通常位于 C:\。它也是操作系统所在的位置。. %System% 是 Windows 的 system 文件夹,通常位于 C:\Windows\System (Windows 98 和 ME)、C:\WINNT\System32 (Windows NT 和 2000) 和 C:\WINDOWS\system32 (Windows XP 和 Server 2003)。)

它添加下列进程:

- For Windows XP:

- %System%\cmd.exe schtasks /create /tn DefragmentService /TR \"cmd.exe /c net use >> C:\Users\ABCD\netuse.txt\" /sc DAILY

- %System%\cmd.exe schtasks /run /TN DefragmentService

- %System%\cmd.exe schtasks /delete /TN DefragmentService /F

- %System%\cmd.exe /c C:\Users\ABCD\netpass.exe /stab C:\Users\ABCD\netpass.txt

- For Non-XP Windows version:

- %System%\cmd.exe /c net user /add mythbusters 123456

- %System%\cmd.exe /c net localgroup administrators mythbusters /add

- %System%\cmd.exe /c cmd /c net use >> C:\Users\ABCD\netuse.txt

- %System%\cmd.exe /c C:\Users\ABCD\netpass.exe /stab C:\Users\ABCD\netpass.txt

- %System Root%\Users\ABCD\dcinst.exe -setup

(注意: %System% 是 Windows 的 system 文件夹,通常位于 C:\Windows\System (Windows 98 和 ME)、C:\WINNT\System32 (Windows NT 和 2000) 和 C:\WINDOWS\system32 (Windows XP 和 Server 2003)。

(注意: %System Root% 是根文件夹,通常位于 C:\。它也是操作系统所在的位置。)

自启动技术

它會新增並執行下列服務:

- DefragmentService

其他系统修改

它添加下列注册表键值:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances\

dcrypt

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

它添加下列注册表项:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances

DefaultInstance = "dcrypt"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances\

dcrypt

Altitude = "87150"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Class\{71A27CDD-812A-11D0-BEC7-08002BE2092F}

LowerFilters = "dcrypt"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Class\{4D36E965-E325-11CE-BFC1-08002BE10318}

UpperFilters = "dcrypt"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

Flags = "1408"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

Hotkeys = "0"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

sysBuild = "846"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

DisplayName = "DefragmentService"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

ImagePath = "{malware path} {parameter}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

Start = "2" SERVICE_AUTO_START

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

Type = "16"

解决方案

Step 2

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 4

重启进入安全模式

Step 5

禁用该恶意软件服务

- DefragmentService

Step 6

删除该注册表键值

注意事项:错误编辑Windows注册表会导致不可挽回的系统故障。只有在您掌握后或在系统管理员的帮助下才能完成这步。或者,请先阅读Microsoft文章,然后再修改计算机注册表。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services

- dcrypt

- dcrypt

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services

- DefragmentService

- DefragmentService

Step 7

搜索和删除该文件

- %System Root%\Users\ABCD\dcapi.dll

- %System Root%\Users\ABCD\dccon.exe

- %System Root%\Users\ABCD\dcrypt.exe

- %System Root%\Users\ABCD\dcrypt.sys

- %System Root%\Users\ABCD\log_file.txt

- %System Root%\Users\ABCD\Mount.exe

- %System Root%\Users\ABCD\netpass.exe

- %System Root%\Users\ABCD\netuse.txt

- %System Root%\Users\ABCD\netpass.txt

- %System%\drivers\dcrypt.sys

Step 8

重启进入正常模式,使用亚信安全产品扫描计算机,检测RANSOM_HDDCRYPTOR.F文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。