RANSOM_HIDDENTEARSHADOW.A

2016年10月10日

平台:

Windows

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

信息暴露:

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

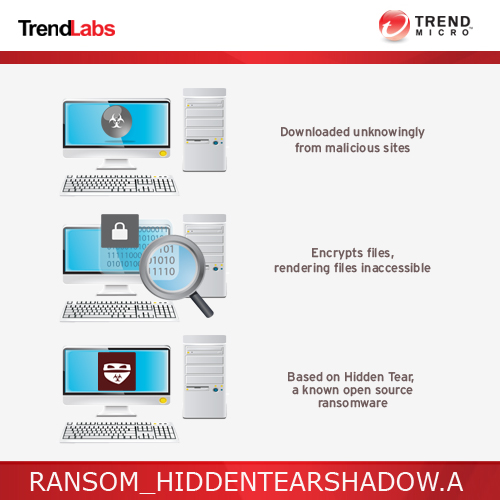

概要

感染途徑: 从互联网上下载

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

技术详细信息

文件大小: 229,376 bytes

报告日期: EXE

内存驻留: 是的

初始樣本接收日期: 2016年10月9日

安装

它在受感染的系统中植入并执行下列自身副本:

- C:\Users\{UserName}\table.exe

它添加下列进程:

- {malware directory}\ticket.pdf

它留下文本文件,作为索取赎金通知,包含下列内容:

- "Files has been encrypted with Crypt0Shad0w

Send some bitcoins or kebab

And I also hate night clubs, desserts, being drunk."

它终止由其初始执行的副本,继而执行由其植入的副本。

植入例程

它植入下列文件:

- C:\Users\{UserName}\Desktop\CRYPT0_SHAD0W.txt-serves as ransom note

- C:\Users\{UserName}\PRIVATE_PASSWORD_INCOMPLETE.txt-Save the generated random password(deleted after used)

- {malware directory}\adobe.txt

- The file contains the following strings:

其他详细信息

它使用下列扩展名加密文件:

- .txt

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .xml

- .psd

它使用下列名称重命名加密文件:

- {filename}.locked

解决方案

最小扫描引擎: 9.800

First VSAPI Pattern File: 12.828.03

VSAPI 第一样式发布日期: 2016年10月10日

VSAPI OPR样式版本: 12.829.00

VSAPI OPR样式发布日期: 2016年10月11日

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

终止该进程

[ 更多 ]

- 对于Windows 98和ME用户,Windows任务管理器可能不显示所有运行进程。在此情况下,请使用第三方进程查看程序(推荐Process Explorer)终止恶意软件/灰色软件/间谍软件文件。您可以在此下载上述工具。

- 如果检测到的文件出现在Windows任务管理器或Process Explorer中但不能删除,请重启计算机进入安全模式。请参阅该链接了解完整步骤。

- 如果检测到的文件未在Windows任务管理器或Process Explorer中出现,请继续下列步骤。

- ticket.pdf

Step 4

搜索和删除该文件

[ 更多 ]

有些组件文件可能是隐藏的。请确认在高级选项中已选中搜索隐藏文件和文件夹复选框,使查找结果包括所有隐藏文件和文件夹。 - C:\Users\{UserName}\Desktop\CRYPT0_SHAD0W.txt

- {malware directory}\adobe.txt

- C:\Users\{UserName}\PRIVATE_PASSWORD_INCOMPLETE.txt

Step 5

使用趋势科技产品扫描计算机,并删除检测到的RANSOM_HIDDENTEARSHADOW.A文件 如果检测到的文件已被趋势科技产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。