RANSOM_NETIX.A

Windows

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

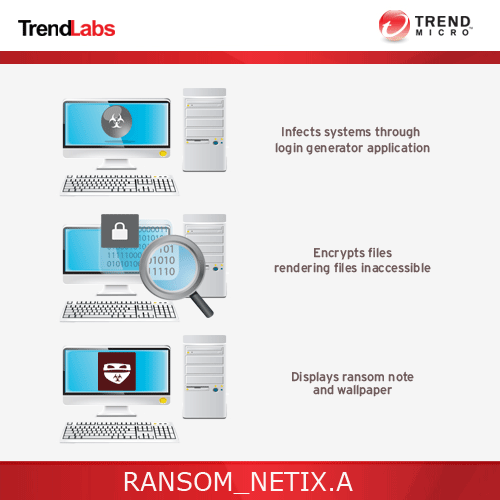

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

它连接到某个网站,发送和接收信息。

技术详细信息

安装

它植入下列文件:

- %Desktop%\Instructions.txt - Ransom Note

- %User Temp%\info.txt

(注意: %Desktop% 是当前用户的桌面,通常位于 C:\Windows\Profiles\{user name}\Desktop (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Desktop (Windows NT) 和 C:\Documents and Settings\{User Name}\桌面 (Windows 2000、XP 和 Server 2003)。. %User Temp% 是当前用户的 Temp 文件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000、XP 和 Server 2003)。)

它植入和执行下列文件:

- %User Temp%\Netflix Login Generator v1.1.exe - fake generator

(注意: %User Temp% 是当前用户的 Temp 文件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000、XP 和 Server 2003)。)

它在受感染的系统中植入下列自身副本:

- %Application Data%\Microsoft\ScreenToGif\netprotocol.exe - executed afterwards

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

其他系统修改

它添加下列注册表键值作为其安装例程的一部分:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Profile%\ransom.jpg

下载例程

它访问下列网站下载文件:

- http://{BLOCKED}.{BLOCKED}.173.155/images/BG.jpg

它使用下列文件名保存下载的文件:

- %User Profile%\ransom.jpg - image used as wallpaper

(注意: %User Profile% 是当前用户的概要文件文件夹,通常位于 C:\Windows\Profiles\{user name} (Windows 98 和 ME)、C:\WINNT\Profiles\{user name} (Windows NT) 和 C:\Documents and Settings\{user name} (Windows 2000、XP 和 Server 2003)。)

其他详细信息

它连接到下列网站,发送和接收信息:

- http://{BLOCKED}.{BLOCKED}.173.155/createkeys.php

- http://{BLOCKED}.{BLOCKED}.173.155/savekey.php

- http://{BLOCKED}.{BLOCKED}.173.155/getid.php

它使用下列扩展名加密文件:

- .ai

- .asp

- .aspx

- .avi

- .bmp

- .csv

- .doc

- .docx

- .epub

- .flp

- .flv

- .gif

- .html

- .itdb

- .itl

- .jpg

- .m4a

- .mdb

- .mkv

- .mp3

- .mp4

- .mpeg

- .odt

- .php

- .png

- .ppt

- .pptx

- .psd

- .py

- .rar

- .sql

- .txt

- .wma

- .wmv

- .xls

- .xlsx

- .xml

- .zip

它使用下列名称重命名加密文件:

- {original filename and extension}.se

解决方案

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

重启进入安全模式

Step 4

搜索和删除该文件

- %User Profile%\ransom.jpg

- %Desktop%\Instructions.txt

- %User Temp%\info.txt

- %User Temp%\Netflix Login Generator v1.1.exe

Step 5

重置桌面壁纸

Step 6

重启进入正常模式,使用亚信安全产品扫描计算机,检测RANSOM_NETIX.A文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。