RANSOM_SPORA.B

Ransom:Win32/Spora.A(Microsoft);

Windows

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

技术详细信息

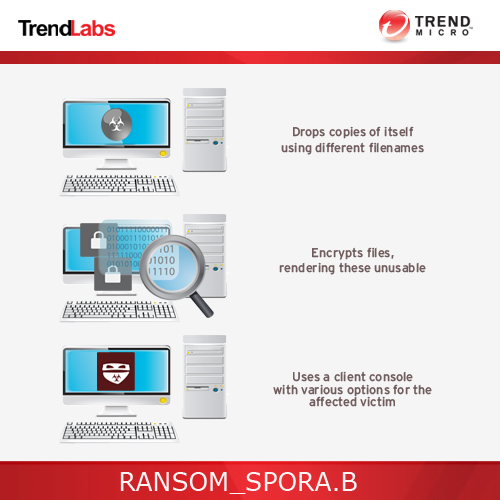

安装

它使用不同的文件名在下列文件夹中植入自身的副本:

- %Desktop%{random values}.exe - set attributes to Hidden

- %AppDataLocal%\Temp\{random values}.exe

- {all removable and fixed drives}\{random values}.exe - set attributes to Hidden

(注意: %Desktop% 是当前用户的桌面,通常位于 C:\Windows\Profiles\{user name}\Desktop (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Desktop (Windows NT) 和 C:\Documents and Settings\{User Name}\桌面 (Windows 2000、XP 和 Server 2003)。)

它植入下列文件:

- %Desktop%\{unique id}.HTML - ransom note

- %Desktop%\{unique id}.KEY

- %Application Data%\{unique id}.HTML - ransom note

- %Application Data%\{unique id}.KEY

- %Application Data%\{unique id}.LST

- %Application Data%\Microsoft\Windows\Templates\{unique id}.HTML - ransom note

- %Application Data%\Microsoft\Windows\Templates\{unique id}.KEY

- %Application Data%\Microsoft\Windows\Templates\{unique id}.LST

- {Fixed and Removable Drive Letter}:\{Shortcut files with the filename of every folder in the removable and fixed drive}

- The malware creates these shortcut files in order to trick the user due to its folder icon and legit filenames.

- The target path of these shortcuts is set to: %System%\cmd.exe /C explorer.exe "{folder name - where original files are stored}" & type "{random values}.exe - dropped copy of the malware" - "%tmp%\{random values}.exe - dropped copy of the malware" & start "{folder name - where original files are stored}" "%tmp%\{random values}.exe - dropped copy of the malware"

- %Application Data%\{10 digit number}

(注意: %Desktop% 是当前用户的桌面,通常位于 C:\Windows\Profiles\{user name}\Desktop (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Desktop (Windows NT) 和 C:\Documents and Settings\{User Name}\桌面 (Windows 2000、XP 和 Server 2003)。. %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

其他详细信息

它使用下列扩展名加密文件:

- .backup

- .7z

- .rar

- .zip

- .tiff

- .jpeg

- .jpg

- .accdb

- .sqlite

- .dbf

- .1cd

- .mdb

- .cd

- .cdr

- .dwg

- .psd

- .odt

- .rtf

- .docx

- .xlsx

- .doc

- .xls

解决方案

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

重启进入安全模式

Step 4

搜索和删除该文件

- %Desktop%\{unique id}.HTML

- %Desktop%\{unique id}.KEY

- %Application Data%\{unique id}.HTML

- %Application Data%\{unique id}.KEY

- %Application Data%\{unique id}.LST

- %Application Data%\Microsoft\Windows\Templates\{unique id}.HTML

- %Application Data%\Microsoft\Windows\Templates\{unique id}.KEY

- %Application Data%\Microsoft\Windows\Templates\{unique id}.LST

- {Fixed and Removable Drive Letter}:\{Shortcut files with the filename of every folder in the removable and fixed drive}

Step 5

重启进入正常模式,使用亚信安全产品扫描计算机,检测RANSOM_SPORA.B文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。