TROJ_BANLOAD.GB

Trojan horse Delf.ANOM (AVG) ,Trojan-Dropper.Delf (Ikarus) ,Win32/Spy.Banker.AALD trojan (Eset)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

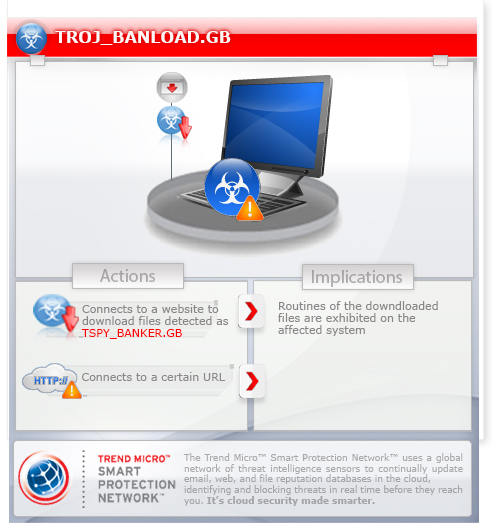

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

它可能是由远程站点的其他恶意软件/灰色软件/间谍软件下载而来。

技术详细信息

新病毒详细信息

它可能是由远程站点的其他恶意软件/灰色软件/间谍软件下载而来。

安装

它植入下列非恶意文件:

- %Application Data%\tcefni.dat

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

下载例程

它使用下列文件名保存下载的文件:

- %Application Data%\tpp.dat - config

- %Application Data%\{random}.txt - detected as TSPY_BANKER.GB

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

解决方案

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

搜索和删除这些文件

- %Application Data%\tcefni.dat

- %Application Data%\tpp.dat

- %Application Data%\tcefni.dat

- %Application Data%\tpp.dat

Step 4

使用趋势科技产品扫描计算机,并删除检测到的TROJ_BANLOAD.GB文件 如果检测到的文件已被趋势科技产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。