TROJ_CRIBIT.B

Backdoor.Win32.Androm.dowv (Kaspersky), Trojan.Fakeavlock (Symantec), Mal/VBInj-AO (Sophos), Win32/Filecoder.CE trojan (ESET)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

是的

In the Wild:

是的

概要

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

它可能是由远程站点的其他恶意软件/灰色软件/间谍软件下载而来。

技术详细信息

新病毒详细信息

它可能是由下列恶意软件/灰色软件/间谍软件从远程站点下载而来:

- TSPY_FAREIT.BB

它可能是从下列远程网站下载而来:

- http://{BLOCKED}directory.com/file/win.exe

安装

它植入下列组件文件:

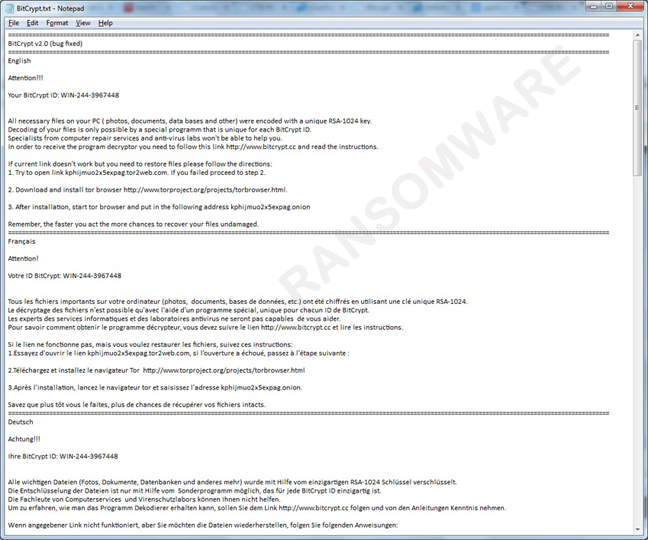

- %Application Data%\BitCrypt.txt - contains ransom message

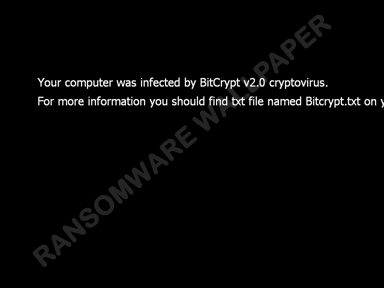

- %Application Data%\BitCrypt.bmp - used as wallpaper

- %Application Data%\bitcrypt.ccw - configuration file

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

它在受感染的系统中植入下列自身副本:

- %Application Data%\{random filename}.exe - deleted after encryption routine

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

它留下文本文件,作为索取赎金通知,包含下列内容:

自启动技术

它添加下列注册表项,在系统每次启动时自行执行:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Bitcomint = "%Application Data%\{random filename}.exe" (This is deleted after the malware successfully encrypted user's files)

其他系统修改

它删除下列注册表键值:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Minimal

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Network

它将系统的桌面壁纸设置为下列图像:

进程终止

它终止在受感染的系统内存中运行的下列进程:

- taskmgr.exe

- regedit.exe

其他详细信息

它使用下列扩展名加密文件:

- *.dbf

- *.mdb

- *.mde

- *.xls

- *.xlw

- *.docx

- *.doc

- *.cer

- *.key

- *.rtf

- *.xlsm

- *.xlsx

- *.txt

- *.xlc

- *.docm

- *.xlk

- *.text

- *.ppt

- *.djvu

- *.lzo

- *.djv

- *.cdx

- *.cdt

- *.cdr

- *.bpg

- *.xfm

- *.dfm

- *.pas

- *.dpk

- *.dpr

- *.frm

- *.vbp

- *.php

- *.js

- *.wri

- *.css

- *.asm

- *.jpg

- *.jpeg

- *.dbx

- *.dbt

- *.odc

- *.sql

- *.abw

- *.pab

- *.vsd

- *.xsf

- *.xsn

- *.pps

- *.lzh

- *.pgp

- *.arj

- *.gz

- *.pst

- *.xl

解决方案

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

搜索和删除这些文件

- %Application Data%\BitCrypt.txt

- %Application Data%\BitCrypt.bmp

- %Application Data%\bitcrypt.ccw

Step 4

还原已删除的注册表键值

- 仍在注册表编辑器的左侧面板中,双击下列内容:

“HKEY_LOCAL_MACHINE”>“SYSTEM”>“CurrentControlSet”>

“Control”>“SafeBoot”>“Minimal” - 右键单击该键值,然后选择“新建”>“项”。将新键值更改为:

{4D36E967-E325-11CE-BFC1-08002BE10318} - 右键单击“数值名称”,然后选择“修改”。将此项的“数值数据”更改为:

DiskDrive - 在左侧面板中,双击下列内容:

“HKEY_LOCAL_MACHINE”>“SYSTEM”>“CurrentControlSet”>

“Control”>“SafeBoot”>“Network” - 右键单击该键值,然后选择“新建”>“项”。将新键值更改为:

{4D36E967-E325-11CE-BFC1-08002BE10318} - 右键单击“数值名称”,然后选择“修改”。将此项的“数值数据”更改为:

DiskDrive - 关闭注册表编辑器。

Step 5

使用趋势科技产品扫描计算机,并删除检测到的TROJ_CRIBIT.B文件 如果检测到的文件已被趋势科技产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。