Trojan.BAT.KILLPROC.B

Win32/KillProc.NFI trojan (NOD32)

Windows

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

该木马通过两种途径进入系统:一是被其他恶意软件作为文件释放到系统中,二是用户访问恶意网站时在不知情的情况下下载的文件。

该恶意程序通过添加特定注册表项来禁用任务管理器。 这一操作会阻止用户通过任务管理器终止恶意软件进程——这通常是终止此类进程的常规方式。 它会创建特定注册表项以禁用安全相关应用程序。

它不具备任何传播功能。

它不具备任何后门功能。

它在执行后会自动删除自身。

它不具备任何信息窃取功能。

技术详细信息

Arrival Details

该木马通过两种途径进入系统:一是被其他恶意软件作为文件释放到系统中,二是用户访问恶意网站时在不知情的情况下下载的文件。

Installation

该木马程序会释放以下文件:

- %User Temp%\msgbox.vbs → Deleted afterwards

(Note: %User Temp% 是当前用户的临时文件夹,通常位于此路径 C:\Documents and Settings\{user name}\Local Settings\Temp 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\AppData\Local\Temp 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

它会添加以下进程:

- reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" /v EnableLua /t REG_DWORD /d 0 /f

- reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender" /v DisableAntiSpyware /t REG_DWORD /d 1 /f

- reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection" /v DisableRealtimeMonitoring /t REG_DWORD /d 1 /f

- reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection" /v DisableBehaviorMonitoring /t REG_DWORD /d 1 /f

- reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection" /v DisableOnAccessProtection /t REG_DWORD /d 1 /f

- reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection" /v DisableScanOnRealtimeEnable /t REG_DWORD /d 1 /f

- reg add "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System" /v DisableTaskMgr /t REG_DWORD /d 1 /f

- reg add "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System" /v DisableRegistryTools /t REG_DWORD /d 1 /f

- cscript //nologo "%User Temp%\msgbox.vbs"

- taskkill /IM svchost.exe /F

(Note: %User Temp% 是当前用户的临时文件夹,通常位于此路径 C:\Documents and Settings\{user name}\Local Settings\Temp 在Windows 2000(32位)、XP及Server 2003(32位)系统上,或 C:\Users\{user name}\AppData\Local\Temp 在Windows Vista、7、8、8.1、2008(64位)、2012(64位)及10(64位)系统上。)

其他系统修改

该木马会添加以下注册表项:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableRegistryTools = 1

该程序会修改以下注册表项:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLua = 0

注:该注册表项的默认值为 1.)

该恶意程序通过添加以下注册表项来禁用任务管理器:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

It creates the following registry entries to disable applications related to security:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender

DisableAntiSpyware = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender\Real-Time Protection

DisableRealtimeMonitoring = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender\Real-Time Protection

DisableBehaviorMonitoring = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender\Real-Time Protection

DisableOnAccessProtection = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender\Real-Time Protection

DisableScanOnRealtimeEnable = 1

Propagation

该木马程序不具备任何传播功能。

Backdoor Routine

该木马程序不具备任何后门功能。

Rootkit Capabilities

该木马程序不具备Rootkit功能。

进程终止

若在受感染系统的内存中发现以下进程正在运行,该木马会将其终止:

- svchost.exe

Adware Routine

This Trojan deletes itself after execution.

Information Theft

该木马程序不具备任何信息窃取功能

其他信息

该木马程序会添加以下注册表键值:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows Defender\Real-Time Protection

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

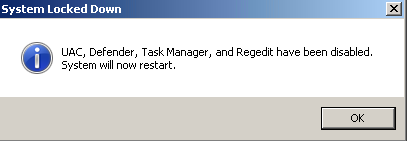

它会执行以下操作:

- 该程序在执行时会显示以下消息框

它不会利用任何漏洞。

解决方案

Step 1

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 2

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有文件、文件夹和注册表键值和项都会安装到您的计算机上。这可能是由于不完整的安装或其他操作系统条件所致。如果您没有找到相同的文件/文件夹/注册表信息,请继续进行下一步操作。

Step 3

搜索并删除此文件

- %User Temp%\msgbox.vbs

要手动从受感染系统中删除恶意软件/灰色软件文件:

•适用于 Windows 7、Windows Server 2008 (R2)、Windows 8、Windows 8.1、Windows 10 及 Windows Server 2012 (R2):

- 打开 Windows 资源管理器窗口。

- 对于 Windows 7 和 Server 2008 (R2) 用户:点击Start>Computer.

- 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户: 右键单击 屏幕左下角,然后点击File Explorer.

- 在搜索计算机/此电脑输入框中,键入:

- %User Temp%\msgbox.vbs

- 定位到该文件后,选中并按 SHIFT+DELETE 将其删除。

*Note:阅读以下微软官方页面 若上述步骤在 Windows 7 和 Windows Server 2008 (R2) 系统上无效:

Step 4

删除此注册表项

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

要删除此恶意软件/灰色软件创建的注册表项:

- 打开注册表编辑器。 为此,请执行以下操作:

» 对于 Windows 7 和 Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Policies>Microsoft>Windows Defender - 仍在左侧面板中,找到并删除以下注册表项:

HKEY_LOCAL_MACHINE>SOFTWARE>Policies>Microsoft>Windows Defender>Real-Time Protection - 关闭注册表编辑器。

Step 5

删除此注册表值

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- DisableAntiSpyware = 1

- DisableAntiSpyware = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection

- DisableRealtimeMonitoring = 1

- DisableRealtimeMonitoring = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection

- DisableBehaviorMonitoring = 1

- DisableBehaviorMonitoring = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection

- DisableOnAccessProtection = 1

- DisableOnAccessProtection = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection

- DisableScanOnRealtimeEnable = 1

- DisableScanOnRealtimeEnable = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableRegistryTools = 1

- DisableRegistryTools = 1

要删除此恶意软件创建的注册表值:

- 打开注册表编辑器。 为此,请执行以下操作:

» 对于 Windows 7 和 Windows Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、Windows 8.1、10 及 Windows Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Policies>Microsoft>Windows Defender - 在右侧面板中,找到并删除以下条目:

DisableAntiSpyware = 1 - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE>SOFTWARE>Policies>Microsoft>Windows Defender>Real-Time Protection - 在右侧面板中,找到并删除以下条目:

DisableRealtimeMonitoring = 1 - Again 在右侧面板中,找到并删除以下条目:

DisableBehaviorMonitoring = 1 - Again 在右侧面板中,找到并删除以下条目:

DisableOnAccessProtection = 1 - Again 在右侧面板中,找到并删除以下条目:

DisableScanOnRealtimeEnable = 1 - 在注册表编辑器窗口的左侧面板中,双击以下项目:

HKEY_CURRENT_USER>Software>Microsoft>Windows>CurrentVersion>Policies>System - 在右侧面板中,找到并删除以下条目:

DisableTaskMgr = 1 - Again 在右侧面板中,找到并删除以下条目:

DisableRegistryTools = 1 - 关闭注册表编辑器。

Step 6

还原已修改注册表值。

Important: 编辑 Windows Registry 操作不当可能导致系统出现无法恢复的故障。请务必仅在您熟悉相关步骤的情况下执行;如有疑问,可寻求系统管理员的协助。否则,请查看下方链接。 Microsoft article 修改计算机注册表前请务必先进行此操作.

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLua = 0

- EnableLua = 1

要恢复被该恶意/灰色软件修改的注册表值,请执行以下操作:

- 打开注册表编辑器。

» 对于 Windows 7 和 Server 2008 (R2) 用户,请点击 Start button, type regedit in the Search输入字段,然后按下Enter.

» 对于 Windows 8、8.1、10 及 Server 2012 (R2) 用户,请右键单击屏幕左下角,点击 Run, type regedit 在提供的文本框中,然后点击 Enter. - 在左侧面板中,双击以下项目:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System - 在右侧面板中,找到注册表值:

EnableLua = 0 - Right-click on the value name 并选择“修改”。更改 value data of this entry to:

EnableLua = 1 - 关闭注册表编辑器。

Step 7

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Trojan.BAT.KILLPROC.B. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面: