Trojan.HTML.Fakelogin.B

2025年7月3日

:

Phish:HTML/FakeLogin.PCF!MTB (MICROSOFT)

平台:

Windows

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

信息暴露:

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

感染途徑: 从互联网下载、由其他恶意软件释放

该木马通过两种途径进入系统:一是被其他恶意软件作为文件释放到系统中,二是用户访问恶意网站时在不知情的情况下下载的文件。

它不具备任何传播功能。

它不具备任何后门功能。

然而截至本文撰写时,上述网站均已无法访问。

技术详细信息

文件大小: 3,950 bytes

报告日期: HTML, HTM

内存驻留: 没有

初始樣本接收日期: 2025年6月25日

Payload: 连接URL/IP地址,窃取信息

Arrival Details

该木马通过两种途径进入系统:一是被其他恶意软件作为文件释放到系统中,二是用户访问恶意网站时在不知情的情况下下载的文件。

Propagation

该木马程序不具备任何传播功能。

Backdoor Routine

该木马程序不具备任何后门功能。

Rootkit Capabilities

该木马程序不具备Rootkit功能。

Information Theft

该木马程序会收集以下数据:

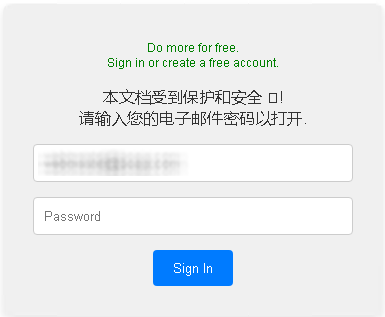

- Specific Email

- Input Password

信息窃取

该木马程序会通过HTTP POST请求将收集到的信息发送到以下URL:

- https://{BLOCKED}i.za.com/.wp/kmT/House.php

其他信息

该木马程序会执行以下操作:

- 该程序会连接以下URL以加载网页内显示的图片:

- https://{BLOCKED}.com/ad553dfb288b72a117c5c29e923738fc.jpg

- https://{BLOCKED}.com/e2366e4a5e180e3d2f63617379e63867.png

- 它伪装成登录页面以访问文档。

然而截至本文撰写时,上述网站均已无法访问。

它不会利用任何漏洞。

解决方案

最小扫描引擎: 9.800

First VSAPI Pattern File: 20.298.05

VSAPI 第一样式发布日期: 2025年7月1日

VSAPI OPR样式版本: 20.299.00

VSAPI OPR样式发布日期: 2025年7月2日

Step 1

在进行任何扫描之前,Windows 7、Windows 8、Windows 8.1 和 Windows 10 用户必须先执行以下操作: 禁用 系统还原 以便对电脑进行全面扫描。

Step 2

使用您的亚信安全产品扫描电脑,删除被检测为以下名称的文件 Trojan.HTML.Fakelogin.B. 若亚信安全产品已将检测到的文件清除、删除或隔离,则无需再执行任何额外步骤;您也可选择直接删除隔离区中的文件。更多信息请访问以下亚信安全支持页面: