Trojan.HTML.PHISH.GS

2024年5月29日

:

Trojan:HTML/Phish.PALD!MTB [non_writable_container], Trojan:HTML/Phish.PALD!MTB [non_writable_container] (MICROSOFT)

平台:

Windows

总体风险等级:

潜在破坏:

潜在分布:

感染次数:

信息暴露:

恶意软件类型:

Trojan

有破坏性?:

没有

加密?:

没有

In the Wild:

是的

概要

感染途徑: 从互联网上下载, 下载了其他恶意软件

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

该恶意软件不具有任何传播例程。

该恶意软件不具有任何后门例程。

技术详细信息

文件大小: 11,858 bytes

报告日期: HTML, HTM

内存驻留: 没有

初始樣本接收日期: 2024年5月13日

Payload: 连接到 URL/Ip, 显示图形/图片, 窃取信息

新病毒详细信息

它以文件的形式出现在系统中,可能是其他恶意软件投放的,或者是用户在访问恶意网站时无意中下载的。

传播

该恶意软件不具有任何传播例程。

后门例程

该恶意软件不具有任何后门例程。

信息窃取

它收集下列数据:

- Specific Email

- Input Password

窃取信息

它通过 HTTP POST 将收集的信息发送到下列 URL:

- https://www.{BLOCKED}iew.com/wp-content/themes/twentythirteen/Bill/file1.php

其他详细信息

该程序执行以下操作:

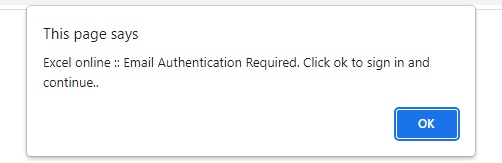

- It displays a pop-up message indicating a login required before proceeding:

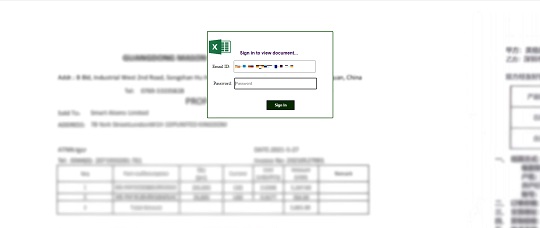

- It disguises itself as a login page to lure the user into submitting the login credentials to a malicious link:

- It redirects the browser to the following webpage after submitting the credentials:

- https://{BLOCKED}ic.com/sites/default/files/inline-images/Invoice%203.jpg

- It connects to the following URLs for images displayed inside the webpage:

- https://{BLOCKED}ic.com/sites/default/files/inline-images/Invoice%203.jpg

- https://{BLOCKED}ad.logo.wine/logo/Microsoft_Excel/Microsoft_Excel-Logo.wine.png

- https://u{BLOCKED}ikimedia.org/wikipedia/commons/thumb/7/73/Microsoft_Excel_2013-2019_logo.svg/2086px-Microsoft_Excel_2013-2019_logo.svg.png