TSPY_ZBOT.SMIG

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

恶意软件类型:

Spyware

有破坏性?:

没有

加密?:

In the Wild:

是的

概要

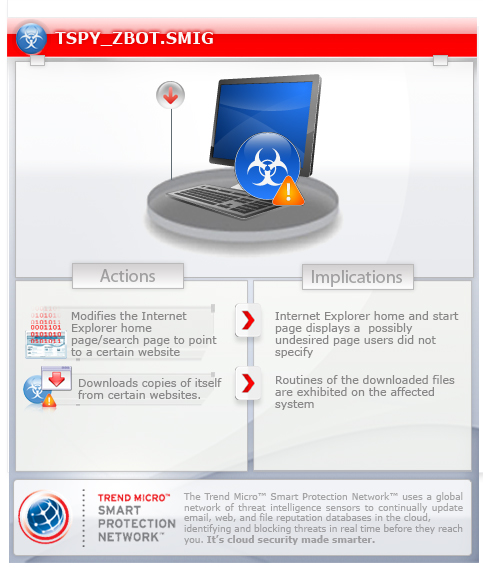

如需此「間諜程式」的快速全面一覽,請參閱下面的「安全威脅圖表」。

它可能是由其他恶意软件植入。

它修改Internet Explorer安全设置。该操作使受感染的计算机面临更大风险,因为它允许计算机访问恶意URL。

它试图窃取登录某些银行或金融相关网站时使用的信息,如用户名和密码。

技术详细信息

新病毒详细信息

它可能是由下列恶意软件植入:

- TSPY_ZBOT.ZKW

安装

它在受感染的系统中植入并执行下列自身副本:

- %Application Data%\{random folder 2}\{random file name}.exe

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

它植入下列文件:

- %System Root%\debug.txt

- %Application Data%\{random folder 1}\{random file name}.{random extension}

- %Application Data%\Microsoft\Address Book\{user name}.wab

- %Application Data%\Microsoft\Address Book\{user name}.wab~

(注意: %System Root% 是根文件夹,通常位于 C:\。它也是操作系统所在的位置。. %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

它创建下列文件夹:

- %Application Data%\{random folder 1}

- %Application Data%\{random folder 2}

- %Application Data%\Microsoft\Address Book

(注意: %Application Data% 是当前用户的 Application Data 文件夹,通常位于 C:\Windows\Profiles\{user name}\Application Data (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Application Data (Windows NT) 和 C:\Documents and Settings\{user name}\Local Settings\Application Data (Windows 2000、XP 和 Server 2003)。)

它向下列进程中注入代码:

- explorer.exe

自启动技术

它添加下列注册表项,在系统每次启动时自行执行:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{GUID} = "%Application Data%\{random folder 2}\{random file name}.exe"

其他系统修改

它添加下列注册表键值:

HKEY_CURRENT_USER\Software\Microsoft\

{random key}

HKEY_CURRENT_USER\Software\Microsoft\

WAB

HKEY_CURRENT_USER\Software\Microsoft\

WAB\WAB4

HKEY_CURRENT_USER\Software\Microsoft\

WAB\WAB4\Wab File Name

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Privacy

它添加下列注册表项:

HKEY_CURRENT_USER\Software\Microsoft\

{random key}

{random} = "{random}"

HKEY_CURRENT_USER\Software\Microsoft\

WAB\WAB4

OlkContactRefresh = "0"

HKEY_CURRENT_USER\Software\Microsoft\

WAB\WAB4

OlkFolderRefresh = "0"

HKEY_CURRENT_USER\Software\Microsoft\

WAB\WAB4

FirstRun = "1"

HKEY_CURRENT_USER\Software\Microsoft\

WAB\WAB4\Wab File Name

(Default) = "%Application Data%\Microsoft\Address Book\{user name}.wab"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Privacy

CleanCookies = "0"

它创建下列注册表项以绕开 Windows 防火墙:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\

List

%Windows%\explorer.exe = "%Windows%\explorer.exe:*:Enabled:Windows Explorer"

Web浏览器主页和搜索页面修改

它修改Internet Explorer区域设置。

下载例程

它从下列网站下载自身的更新副本:

- http://{BLOCKED}arkbot.com/arxl/chithre/bot.exe

信息窃取

它试图从下列银行和/或其他金融机构窃取信息:

- Allied Irish Banks

- ANZ

- Banca Intesa

- Bancaja

- Banco Mediolanum

- Banco Pastor

- Banco Popular

- Banco Sabadell

- Banesto

- Banif

- Bank of America

- Banque Populaire

- Barclays

- BBVANet Office

- Business Bank of Turkey

- Caixa Girona

- Caixa Laietana

- Caixa Ontinyent

- Caixa Sabadell

- Caixa Tarragona

- Caja Badajoz

- Caja de Avila

- Caja Granada

- Caja Laboral

- Caja Madrid

- Caja Murcia

- Caja Rioja

- Caja Vital

- CajaCanarias

- Cajacirculo

- Cajasol

- Cards Online

- CCM

- Chase

- Citibank

- Citizens Bank

- Clavenet

- Clydesdale Bank

- Co-operative Bank

- DAB Bank

- E-gold

- Ebay

- Fifth Third Bank

- First Direct

- Gruppo Carige

- Halifax

- HSBC

- Inbiz

- IW Bank

- Keeper Light - WebMoney

- Lloyds TSB

- Monte Dei Paschi Di Siena

- National City

- Nationwide

- NatWest

- Norisbank

- Openbank

- Paypal

- Poste Italiane

- ProCredit Bank

- Qui UBI

- Relax Banking

- Royal Bank of Scotland

- RuPay

- Sabadell Atlantico

- Santander

- SCRIGNO

- Sec Servizi

- Smile

- SunTrust

- TD Canada Trust

- U.S. Bank

- Unicaja

- Uno-e

- Wachovia

- Washington Mutual

- Wells Fargo

- Yandex

- Yorkshire Bank

它收集下列数据:

- Personal certificates

生成点

窃取的信息被上传到下列网站:

- http://{BLOCKED}arkbot.com/arxl/chithre/gate.php

解决方案

Step 1

对于Windows ME和XP用户,在扫描前,请确认已禁用系统还原功能,才可全面扫描计算机。

Step 3

重启进入安全模式

Step 4

删除该注册表键值

注意事项:错误编辑Windows注册表会导致不可挽回的系统故障。只有在您掌握后或在系统管理员的帮助下才能完成这步。或者,请先阅读Microsoft文章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\Microsoft

- WAB

- WAB

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer

- Privacy

- Privacy

Step 5

删除该注册表值

注意事项:错误编辑Windows注册表会导致不可挽回的系统故障。只有在您掌握后或在系统管理员的帮助下才能完成这步。或者,请先阅读Microsoft文章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {GUID} = "%Application Data%\{random folder 2}\{random file name}.exe"

- {GUID} = "%Application Data%\{random folder 2}\{random file name}.exe"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

- %Windows%\explorer.exe = "%Windows%\explorer.exe:*:Enabled:Windows Explorer"

- %Windows%\explorer.exe = "%Windows%\explorer.exe:*:Enabled:Windows Explorer"

Step 6

搜索和删除这些文件夹

- %Application Data%\{random folder 1}

- %Application Data%\{random folder 2}

- %Application Data%\Microsoft\Address Book

Step 7

搜索和删除该文件

- %System Root%\debug.txt

Step 8

重置Internet 安全设置

Step 9

重启进入正常模式,使用亚信安全产品扫描计算机,检测TSPY_ZBOT.SMIG文件 如果检测到的文件已被亚信安全产品清除、删除或隔离,则无需采取进一步措施。可以选择直接删除隔离的文件。请参阅知识库页面了解详细信息。